LiteLLM แฮ็กเกอร์โจมตี: 500,000 ใบรับรองรั่วไหล, กระเป๋าเงินคริปโตเสี่ยงถูกขโมย, จะตรวจสอบอย่างไรว่าโดนโจมตี?

ผู้เขียน: HIBIKI, เมืองคริปโต

LiteLLM ถูกโจมตีทางซัพพลายเชน ข้อมูลหลายร้อย GB และข้อมูลรับรอง 500,000 รายการถูกเปิดเผย

ชุดเครื่องมือ AI แบบโอเพนซอร์ส LiteLLM ที่มีการดาวน์โหลดสูงสุดถึง 3.4 ล้านครั้งต่อวัน เป็นสะพานสำคัญที่ช่วยให้นักพัฒนาสามารถเชื่อมต่อกับหลายโมเดลภาษา (LLM) แต่ล่าสุด却กลายเป็นเป้าหมายของแฮกเกอร์。Kaspersky ประเมินว่าการโจมตีครั้งนี้ทำให้มีโค้ดรีโพซิทอรีมากกว่า 20,000 รายการถูกเปิดเผยต่อความเสี่ยง แฮกเกอร์ยังอ้างว่าขโมยข้อมูลลับหลายร้อย GB และข้อมูลรับรองบัญชีมากกว่า 500,000 รายการ ส่งผลกระทบอย่างรุนแรงต่อการพัฒนาซอฟต์แวร์ทั่วโลกและสภาพแวดล้อมคลาวด์

หลังจากที่ผู้เชี่ยวชาญด้านความปลอดภัยได้ทำการสอบสวน พบว่าที่มาของเหตุการณ์แฮกเกอร์ LiteLLM คือเครื่องมือด้านความปลอดภัยโอเพนซอร์ส Trivy ที่หลายบริษัทใช้เพื่อสแกนหาช่องโหว่ในระบบ

นี่คือการโจมตีทางซัพพลายเชนแบบซ้อน (Supply Chain Attack) ที่ชัดเจน,แฮกเกอร์เริ่มโจมตีจากเครื่องมือที่เป้าหมายเชื่อถือในระดับสูง ซึ่งทำให้สามารถแฝงโค้ดอันตรายเข้าไปได้เหมือนกับการวางยาภายในแหล่งน้ำของโรงงานน้ำประปา,让所有ผู้ดื่มไม่รู้ตัวว่าถูกโจมตี。

แหล่งที่มาของภาพ: Trivy | ที่มาของเหตุการณ์แฮกเกอร์ LiteLLM คือเครื่องมือด้านความปลอดภัยโอเพนซอร์ส Trivy ที่บริษัทหลายแห่งใช้เพื่อสแกนหาช่องโหว่ในระบบ

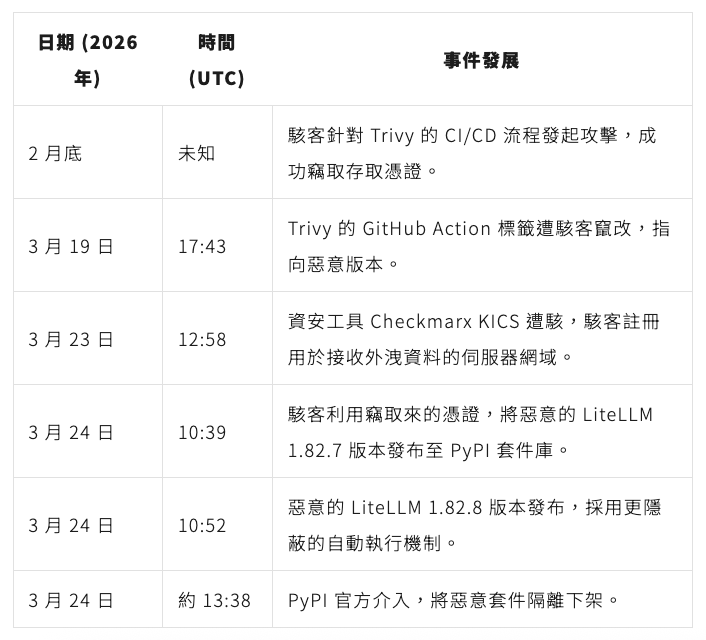

กระบวนการโจมตี LiteLLM: จากเครื่องมือด้านความปลอดภัยสู่การระเบิดของชุด AI ตามการวิเคราะห์ของบริษัทความปลอดภัย Snyk และ Kaspersky เหตุการณ์โจมตี LiteLLM เริ่มมีเบาะแสตั้งแต่ปลายเดือนกุมภาพันธ์ 2026 แฮกเกอร์ใช้ช่องโหว่ใน CI/CD ของ GitHub (ซึ่งเป็นกระบวนการทดสอบและเผยแพร่ซอฟต์แวร์อัตโนมัติ) ขโมยข้อมูลรับรองการเข้าถึง (Token) ของผู้ดูแล Trivy。เนื่องจากข้อมูลรับรองไม่ได้ถูกเพิกถอนอย่างสมบูรณ์ แฮกเกอร์จึงสามารถแก้ไขแท็กการเผยแพร่ของ Trivy ได้สำเร็จในวันที่ 19 มีนาคม ทำให้กระบวนการอัตโนมัติดาวน์โหลดเครื่องมือสแกนที่มีโค้ดอันตราย。 หลังจากนั้น แฮกเกอร์ใช้วิธีการเดียวกัน ในวันที่ 24 มีนาคม ควบคุมสิทธิ์การเผยแพร่ของ LiteLLM และอัปโหลดเวอร์ชัน 1.82.7 และ 1.82.8 ที่มีโค้ดอันตราย ในขณะนั้น นักพัฒนา Callum McMahon ได้ทดลองฟีเจอร์เสริมของ Cursor Editor,ระบบได้ดาวน์โหลด LiteLLM เวอร์ชันล่าสุดโดยอัตโนมัติ ทำให้ทรัพยากรคอมพิวเตอร์ของเขาถูกใช้จนหมด。 เขาใช้ AI Assistant Debug และค้นพบว่าโค้ดอันตรายมีข้อบกพร่องที่ทำให้เกิดการระเบิดแบบ Fork Bomb ซึ่งหมายถึงการกระทำที่คัดลอกตัวเองอย่างต่อเนื่องและใช้ทรัพยากรหน่วยความจำและการประมวลผลของคอมพิวเตอร์จนหมด ทำให้การโจมตีที่แอบแฝงนี้ถูกเปิดเผยก่อนเวลา ตามการวิเคราะห์ของ Snyk โค้ดอันตรายในการโจมตีครั้งนี้แบ่งออกเป็นสามระยะ:

- การรวบรวมข้อมูล: โปรแกรมจะค้นหาข้อมูลที่ละเอียดอ่อนในคอมพิวเตอร์ของเหยื่ออย่างทั่วถึง รวมถึง SSH remote connection keys, ข้อมูลรับรองการเข้าถึงบริการคลาวด์ (AWS, GCP) และ seed phrases ของกระเป๋าเงิน cryptocurrencies เช่น Bitcoin และ Ethereum

- การเข้ารหัสและการเปิดเผย: ข้อมูลที่รวบรวมได้จะถูกเข้ารหัสและบรรจุ และส่งไปยังโดเมนปลอมที่แฮกเกอร์ลงทะเบียนไว้ล่วงหน้า

- การซ่อนตัวอย่างต่อเนื่องและการเคลื่อนที่ข้าม: โปรแกรมอันตรายจะฝัง backdoor ภายในระบบ หากตรวจพบ Kubernetes ซึ่งเป็นแพลตฟอร์มโอเพนซอร์สที่ใช้สำหรับการปรับใช้และจัดการแอปพลิเคชันที่บรรจุในคอนเทนเนอร์ จะพยายามกระจายโค้ดอันตรายไปยังทุกโหนดในคลัสเตอร์

ไทม์ไลน์การโจมตีซัพพลายเชนของ LiteLLM และ Trivy

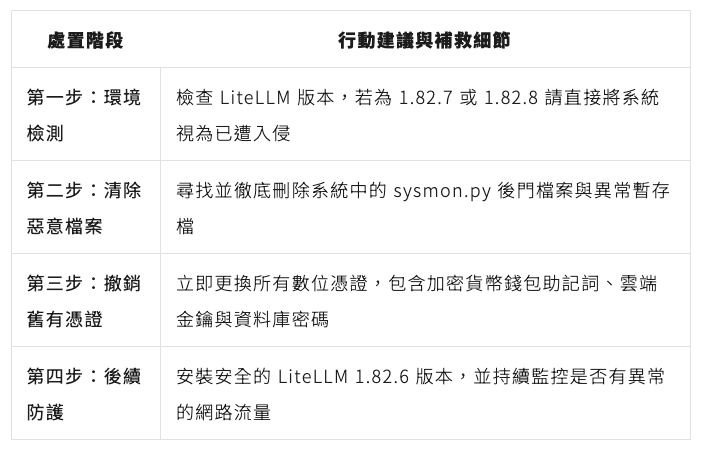

กระเป๋าเงินและข้อมูลรับรองของคุณปลอดภัยหรือไม่? คู่มือการตรวจสอบและวิธีแก้ไข

หากคุณได้ติดตั้งหรืออัปเดตชุด LiteLLM หลังจากวันที่ 24 มีนาคม 2026 หรือหากสภาพแวดล้อมการพัฒนาที่อัตโนมัติของคุณใช้เครื่องมือสแกน Trivy ระบบของคุณอาจได้รับผลกระทบ

ตามคำแนะนำของ Callum McMahon และ Snyk เป้าหมายแรกในการป้องกันและแก้ไขคือการยืนยันขอบเขตของการถูกโจมตีและปิดกั้น backdoor ของแฮกเกอร์อย่างเด็ดขาด

- zizmor: เครื่องมือสำหรับการวิเคราะห์แบบสแตติกและตรวจสอบการตั้งค่าที่ผิดพลาดใน GitHub Actions

- gato และ Gato-X: เครื่องมือทั้งสองเวอร์ชันนี้ใช้เพื่อช่วยในการระบุท่อกระบวนการอัตโนมัติ (pipelines) ที่มีช่องโหว่ในโครงสร้าง

- allstar: แอปพลิเคชัน GitHub ที่พัฒนาโดย OpenSSF ซึ่งออกแบบมาเพื่อกำหนดและบังคับใช้แนวทางด้านความปลอดภัยในองค์กรและรีโพซิทอรีของ GitHub

เบื้องหลังการโจมตี LiteLLM แฮกเกอร์ได้จับตามองกระแสการเลี้ยงล็อบสเตอร์

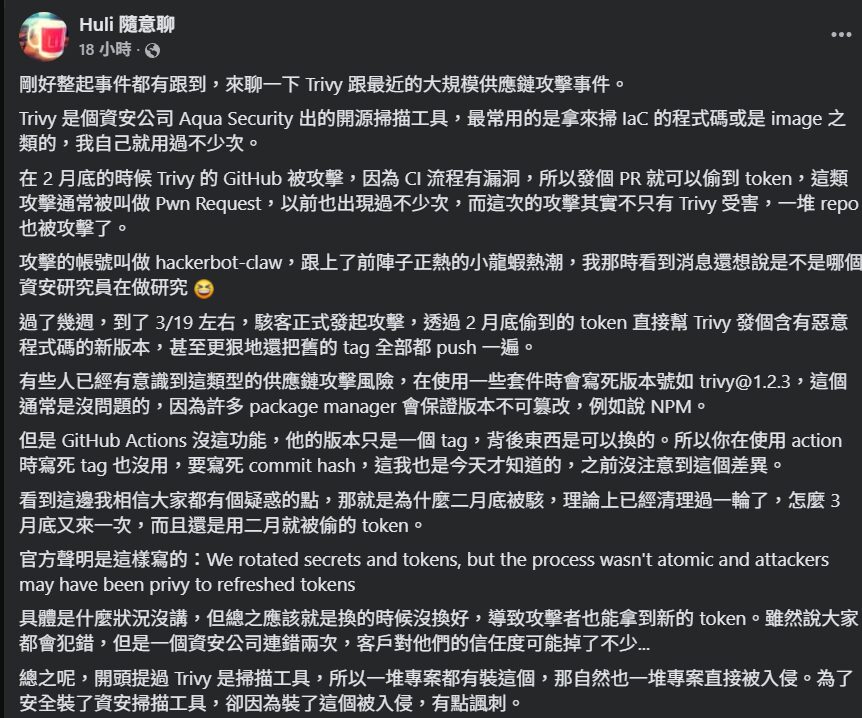

ตามการวิเคราะห์ของ Snyk และวิศวกรด้านความปลอดภัย Huli เหตุการณ์นี้มีมือมืดที่ชื่อว่า TeamPCP กลุ่มแฮกเกอร์นี้เริ่มมีความเคลื่อนไหวตั้งแต่เดือนธันวาคม 2025 และมักจะสร้างช่องทางการสื่อสารผ่าน Telegram เพื่อดำเนินกิจกรรม

Huli ชี้ให้เห็นว่า แฮกเกอร์ได้ใช้ส่วนประกอบการโจมตีอัตโนมัติชื่อว่า hackerbot-claw ในระหว่างกระบวนการโจมตี。 ชื่อที่ชาญฉลาดนี้ได้ติดตามกระแสของตัวแทน AI ที่ได้รับความนิยมในวงการ AI เมื่อเร็ว ๆ นี้อย่าง OpenClaw

กลุ่มแฮกเกอร์นี้ได้โจมตีเครื่องมือโครงสร้างพื้นฐานที่มีสิทธิ์สูงและใช้งานอย่างกว้างขวาง รวมถึง Trivy และ LiteLLM พร้อมทั้งรู้จักใช้แนวโน้ม AI ล่าสุดเพื่อขยายขนาดการโจมตี แสดงให้เห็นถึงวิธีการทางอาชญากรรมที่มีการจัดระเบียบและมุ่งเน้น

แหล่งที่มาของภาพ: Huli สุ่มพูดคุย | วิศวกรด้านความปลอดภัย Huli อธิบายเหตุการณ์การโจมตีซัพพลายเชนของ Trivy และ LiteLLM (ภาพบางส่วน)

เมื่อเครื่องมือ AI เริ่มแพร่หลาย การควบคุมสิทธิ์และความปลอดภัยของซัพพลายเชนในกระบวนการพัฒนา จึงกลายเป็นความเสี่ยงที่ไม่สามารถมองข้ามได้สำหรับทุกบริษัท เช่นเดียวกับกรณีที่บัญชี NPM ของนักพัฒนาที่มีชื่อเสียงในปีที่ผ่านมา ถูกแฮกเข้าไป ทำให้ชุด JavaScript ถูกฝังโค้ดอันตราย ส่งผลให้ DApp และกระเป๋าเงินส่วนใหญ่เสี่ยงที่จะถูกโจมตี; หรือกรณีที่ Anthropic เปิดเผยว่าแฮกเกอร์จีนได้ใช้ Claude Code เพื่อเริ่มต้นการโจมตีสปายเวอร์ที่อัตโนมัติขนาดใหญ่ที่สุดในประวัติศาสตร์ ควรมีการเตือนใจให้ระมัดระวัง。

btc.bar.articles

ประกาศเตือนด้านความปลอดภัยเกี่ยวกับปัญหาใน CoW Swap หลังตรวจพบการโจมตีผ่านส่วนติดต่อผู้ใช้โดย Blockaid

มูลนิธิ Ethereum ใช้มันเช่นกัน! ฟรอนต์เอนด์ของ CoW Swap ถูกแฮ็ก ผู้เชี่ยวชาญ DeFi แนะนำให้เพิกถอน (revoke) การอนุญาต

Cowswap ฝั่งหน้าโดนโจมตี ผู้ใช้ได้รับการขอให้เพิกถอนสิทธิ์การเข้าถึง

Polymarket ตรวจสอบโครงการสตาร์ทอัพในระบบนิเวศ โดยปราบปรามการซื้อขายโดยใช้ข้อมูลภายในและพฤติกรรมปั่นตลาด

ในไตรมาสที่ 1 ปี 2026 โปรเจกต์ Web3 สูญเสียมากกว่า 460 ล้านดอลลาร์สหรัฐจากการแฮ็กและการหลอกลวง โดยการโจมตีแบบฟิชชิงเป็นสาเหตุหลัก