#rsETHAttackUpdate : Phân tích kỹ thuật về cuộc tấn công lớn nhất của DeFi qua chuỗi chéo

Vào ngày 18 tháng 4 năm 2026, giao thức rsETH của KelpDAO đã bị khai thác $292 triệu đô la( thông qua cầu LayerZero, đánh dấu một trong những thất bại về an ninh lớn nhất của DeFi. Báo cáo này xem xét các phương thức tấn công, tác động dây chuyền và các lỗ hổng cấu trúc bị lộ.

Tổng quan về cuộc tấn công

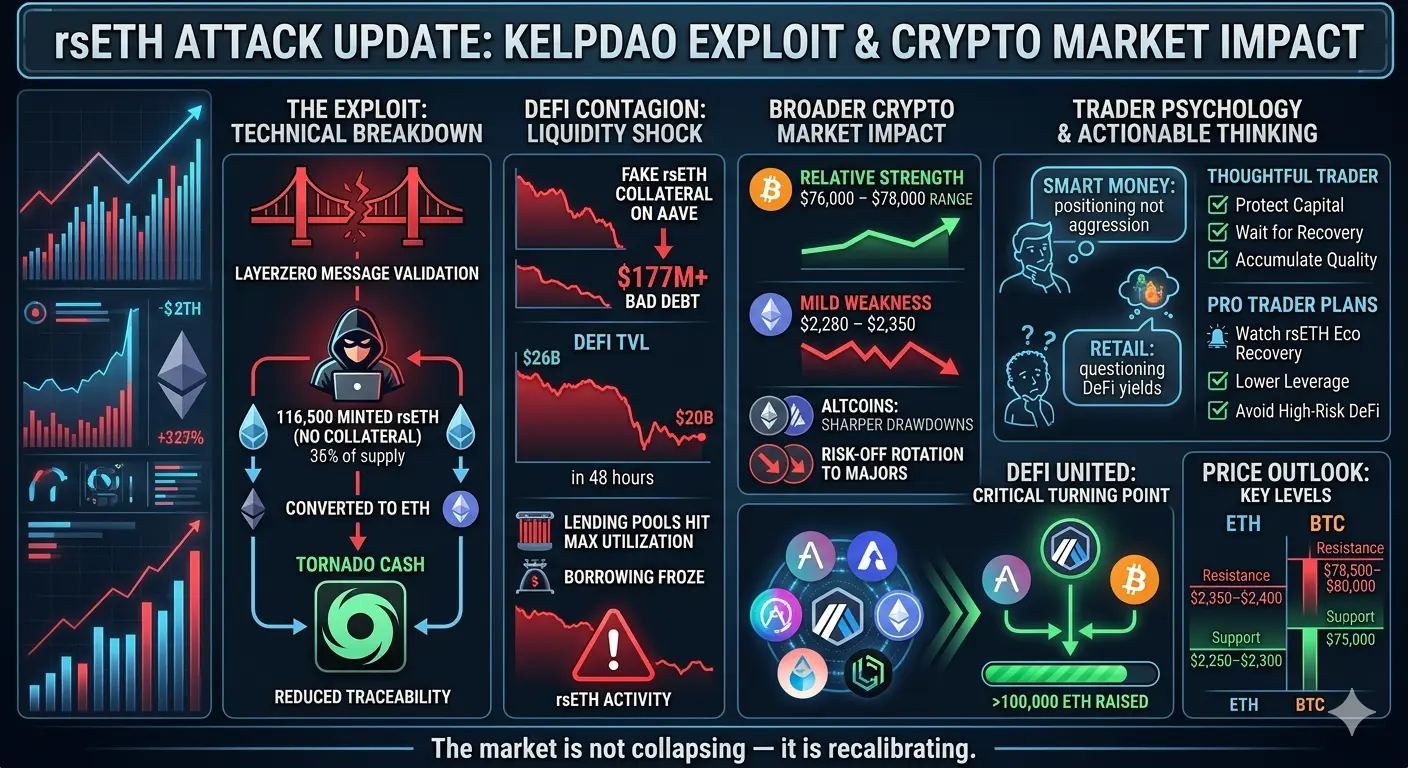

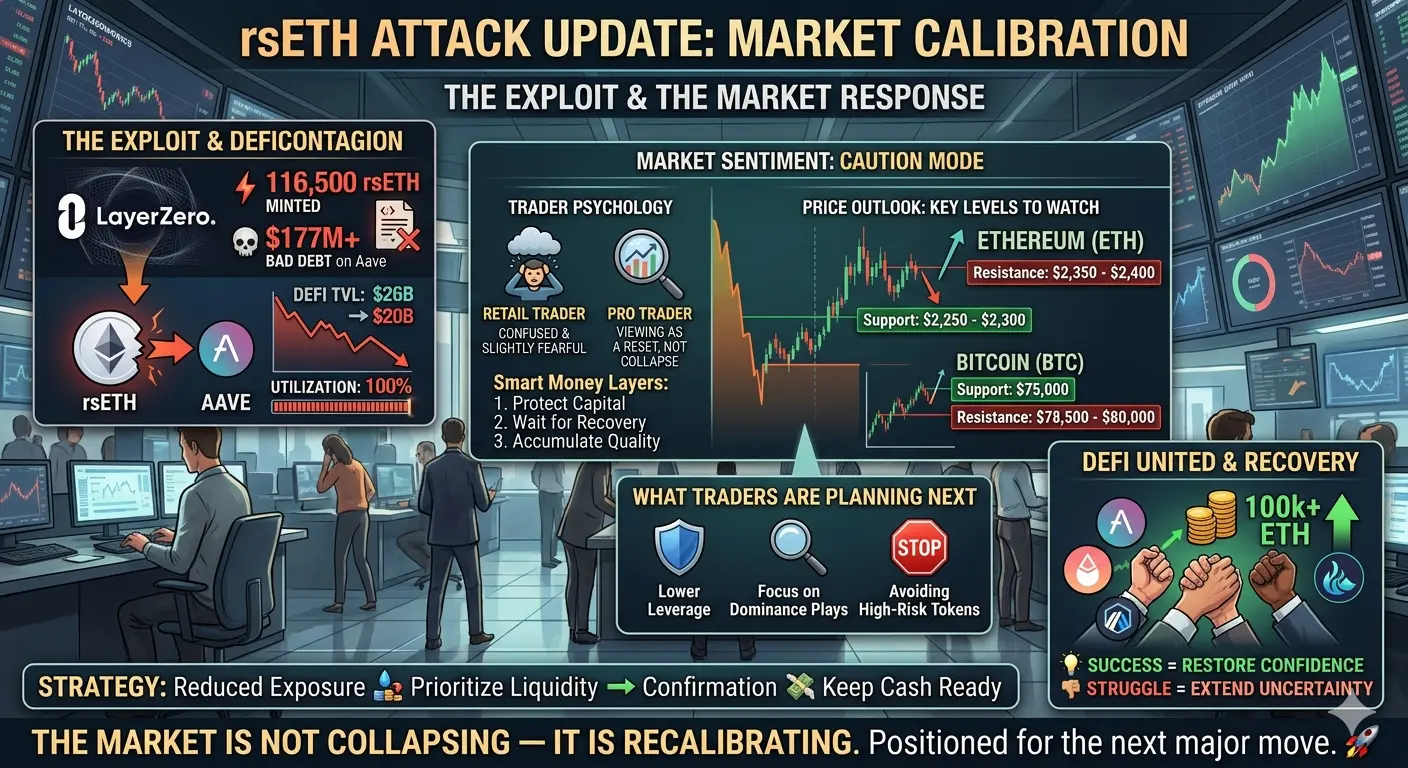

Kẻ tấn công đã tạo ra 116.500 token rsETH không được đảm bảo )chiếm 18% tổng cung( bằng cách xâm nhập hạ tầng chuỗi chéo của KelpDAO. Cuộc khai thác nhắm vào một điểm yếu kiến trúc quan trọng: cầu của KelpDAO hoạt động với cấu hình mạng xác thực phân tán 1-1 )Mạng xác thực phi tập trung(, khiến LayerZero Labs trở thành thực thể xác minh duy nhất cho các tin nhắn chuỗi chéo.

Thực thi kỹ thuật

Cuộc tấn công theo một phương pháp phức tạp nhiều giai đoạn:

1. Xâm nhập hạ tầng: Kẻ tấn công truy cập vào các nút RPC của mạng DVN của LayerZero, thay thế các tệp nhị phân op-geth hợp pháp bằng các phiên bản độc hại phục vụ dữ liệu giả mạo chỉ dành cho các địa chỉ IP của DVN.

2. Thao túng lưu lượng: Thông qua các cuộc tấn công DDoS vào các nút sạch, kẻ tấn công buộc hệ thống chuyển sang hạ tầng bị xâm phạm, đảm bảo toàn bộ lưu lượng xác minh đi qua các điểm cuối bị nhiễm độc.

3. Giả mạo tin nhắn: Một tin nhắn chuỗi chéo giả mạo tuyên bố xuất phát từ triển khai Unichain của KelpDAO đã được xác thực dựa trên trạng thái on-chain bị thao túng, vượt qua ngưỡng đa chữ ký 2-3.

4. Rút token: Cầu đã phát hành 116.500 rsETH tới các địa chỉ do kẻ tấn công kiểm soát trong một giao dịch duy nhất, tạo ra các token không được đảm bảo không có tài sản thế chấp nền tảng.

Phân tích nguyên nhân chỉ ra nhóm Lazarus của Bắc Triều Tiên )TraderTraitor$7 , nổi tiếng với các cuộc khai thác tiền điện tử tinh vi nhắm vào hạ tầng tài chính.

Tác động dây chuyền tài chính

Kẻ tấn công ngay lập tức sử dụng rsETH không được đảm bảo làm tài sản thế chấp trên các thị trường Aave V3 và V4:

- Vay 52.834 WETH trên mạng chính Ethereum

- Vay 29.782 WETH cộng 821 wstETH trên Arbitrum

- Tổng số rút ra: khoảng 83.427 WETH và wstETH, tạo ra nợ xấu lớn trong các thị trường cho vay của Aave. Giao thức phản ứng trong vòng vài giờ bằng cách đóng băng các thị trường rsETH và loại bỏ khả năng vay mượn, nhưng thiệt hại đã lan rộng trong DeFi:

- Rút hơn ( tỷ đô la từ các giao thức hàng đầu

- Aave mất 6,2 tỷ đô la )23% tổng giá trị bị khóa(

- Các dòng chảy ra tương tự ảnh hưởng đến Morpho, Sky, và Jupiter Lend

- Các rút tiền hoảng loạn ảnh hưởng ngay cả các giao thức không bị ảnh hưởng trên Solana. Phản ứng khẩn cấp

Nhiều giao thức và mạng lưới đã thực hiện các biện pháp kiểm soát thiệt hại:

- KelpDAO tạm dừng các hợp đồng rsETH trên mainnet và các mạng Layer 2

- Arbitrum đóng băng 30.000 ETH $71 )triệu$344 liên quan đến các địa chỉ khai thác

- Tether đóng băng 1 triệu USDT trên hai ví Tron

- Cộng đồng Aave bắt đầu thảo luận về việc loại bỏ vĩnh viễn rsETH. Lộ rõ các lỗ hổng cấu trúc

Cuộc khai thác này phơi bày những điểm yếu căn bản trong kiến trúc chuỗi chéo của DeFi:

Xác thực tập trung: Dù quảng bá về phi tập trung, các cầu thường dựa vào xác thực tập trung. Cấu hình 1-1 của DVN tạo ra điểm thất bại đơn lẻ thảm khốc.

Sai lệch giới hạn tin cậy: Cuộc tấn công xảy ra tại điểm xác thực tin nhắn của LayerZero và điểm chấp nhận cầu của KelpDAO, cho thấy cách an ninh mô-đun mà không có tiêu chuẩn vững chắc tạo ra rủi ro hệ thống.

Tăng cường khả năng ghép nối: Kẻ tấn công đã lợi dụng token không đảm bảo trong nhiều giao thức, cho thấy tính liên kết của DeFi làm tăng nguy cơ từ các thất bại cá nhân.

Khoảng cách trong quản trị: DeFi hoạt động trong đó lý thuyết phi tập trung che giấu sự tập trung kiểm soát thực tế, làm phức tạp trách nhiệm và phản ứng khẩn cấp.

Ảnh hưởng ngành công nghiệp

Sự cố này mang lại hậu quả nghiêm trọng cho sự phát triển của DeFi:

Tiêu chuẩn an ninh: Các cầu chuỗi chéo cần cơ chế xác thực phân tán và loại bỏ điểm thất bại đơn lẻ. Ngành cần thiết lập các tiêu chuẩn an ninh tối thiểu cho kiến trúc cầu.

Đánh giá rủi ro: Các giao thức cho vay cần xác thực tài sản thế chấp theo thời gian thực và đánh giá chặt chẽ hơn về tài sản đảm bảo trước khi chấp nhận gửi tiền.

Các biện pháp khẩn cấp: Khả năng đóng băng thị trường nhanh chóng là cần thiết, nhưng các biện pháp phản ứng không thể thay thế cho kiến trúc an ninh phòng ngừa.

Giám sát pháp lý: Các cuộc khai thác quy mô này thúc đẩy sự chú ý của cơ quan quản lý và áp lực tuân thủ đối với các giao thức DeFi.

Thách thức kế toán: Các kiểm toán viên gặp khó khăn căn bản trong đánh giá hiệu quả kiểm soát khi xác thực dựa vào hạ tầng off-chain có thể bị xâm phạm.

Bài học chính

Dành cho nhà phát triển và người tham gia:

1. Kiến trúc an ninh cầu yêu cầu xác thực đa chữ ký phân tán, không phải xác thực của một thực thể duy nhất.

2. Tài sản thế chấp phải có thể xác minh theo thời gian thực, đặc biệt đối với tài sản chuỗi chéo.

3. Tính ghép nối của giao thức tạo ra rủi ro hệ thống đòi hỏi đánh giá an ninh toàn diện.

4. Khả năng phản ứng khẩn cấp phải cân bằng với các biện pháp phòng ngừa.

5. Thẩm định hạ tầng nền tảng là điều cần thiết trước khi gửi tiền.

Kết luận

Cuộc khai thác rsETH cho thấy rằng trong DeFi, thiết kế cầu quyết định không thể tách rời an toàn tài sản. Phân phối qua các chuỗi không tự động phân phối rủi ro. Sự cố này phơi bày mâu thuẫn giữa khả năng mở rộng nhanh và kiến trúc an ninh vững chắc định hình sự phát triển của DeFi hiện tại.

Cuộc tấn công tiết lộ một chân lý căn bản: quản trị phi tập trung về lý thuyết thường che giấu sự kiểm soát tập trung trong thực tế. Để DeFi đạt được hạ tầng tài chính bền vững, ngành cần giải quyết các lỗ hổng kiến trúc này thông qua các tiêu chuẩn mạnh hơn, cơ chế xác thực phân tán và các giao thức ưu tiên an ninh hơn tốc độ triển khai.

Các tác động dây chuyền trên Aave và các giao thức khác cho thấy cách các thất bại của cầu đơn lẻ nhanh chóng trở thành khủng hoảng hệ thống. Khi DeFi trưởng thành, an ninh chuỗi chéo phải tiến hóa từ một ý tưởng phụ sang nguyên tắc thiết kế nền tảng.

Phần đầu tiên, việc quy trách nhiệm cho các tác nhân nhà nước còn làm tăng yếu tố địa chính trị trong các thách thức an ninh của DeFi. Sự tinh vi thể hiện cho thấy các cuộc tấn công trong tương lai có thể phức tạp và ảnh hưởng lớn hơn, khiến việc đầu tư an ninh chủ động trở nên thiết yếu để tồn tại của các giao thức.

Sự cố này dự kiến sẽ thúc đẩy phát triển các giải pháp chuỗi chéo bền vững hơn, đồng thời yêu cầu đánh giá lại toàn diện các rủi ro liên quan đến cầu trong hệ sinh thái DeFi. Câu hỏi không còn là liệu cầu có thể được bảo vệ, mà là liệu ngành có thể thiết lập các tiêu chuẩn an ninh phù hợp trước khi xảy ra cuộc khai thác tiếp theo hay không.

Vào ngày 18 tháng 4 năm 2026, giao thức rsETH của KelpDAO đã bị khai thác $292 triệu đô la( thông qua cầu LayerZero, đánh dấu một trong những thất bại về an ninh lớn nhất của DeFi. Báo cáo này xem xét các phương thức tấn công, tác động dây chuyền và các lỗ hổng cấu trúc bị lộ.

Tổng quan về cuộc tấn công

Kẻ tấn công đã tạo ra 116.500 token rsETH không được đảm bảo )chiếm 18% tổng cung( bằng cách xâm nhập hạ tầng chuỗi chéo của KelpDAO. Cuộc khai thác nhắm vào một điểm yếu kiến trúc quan trọng: cầu của KelpDAO hoạt động với cấu hình mạng xác thực phân tán 1-1 )Mạng xác thực phi tập trung(, khiến LayerZero Labs trở thành thực thể xác minh duy nhất cho các tin nhắn chuỗi chéo.

Thực thi kỹ thuật

Cuộc tấn công theo một phương pháp phức tạp nhiều giai đoạn:

1. Xâm nhập hạ tầng: Kẻ tấn công truy cập vào các nút RPC của mạng DVN của LayerZero, thay thế các tệp nhị phân op-geth hợp pháp bằng các phiên bản độc hại phục vụ dữ liệu giả mạo chỉ dành cho các địa chỉ IP của DVN.

2. Thao túng lưu lượng: Thông qua các cuộc tấn công DDoS vào các nút sạch, kẻ tấn công buộc hệ thống chuyển sang hạ tầng bị xâm phạm, đảm bảo toàn bộ lưu lượng xác minh đi qua các điểm cuối bị nhiễm độc.

3. Giả mạo tin nhắn: Một tin nhắn chuỗi chéo giả mạo tuyên bố xuất phát từ triển khai Unichain của KelpDAO đã được xác thực dựa trên trạng thái on-chain bị thao túng, vượt qua ngưỡng đa chữ ký 2-3.

4. Rút token: Cầu đã phát hành 116.500 rsETH tới các địa chỉ do kẻ tấn công kiểm soát trong một giao dịch duy nhất, tạo ra các token không được đảm bảo không có tài sản thế chấp nền tảng.

Phân tích nguyên nhân chỉ ra nhóm Lazarus của Bắc Triều Tiên )TraderTraitor$7 , nổi tiếng với các cuộc khai thác tiền điện tử tinh vi nhắm vào hạ tầng tài chính.

Tác động dây chuyền tài chính

Kẻ tấn công ngay lập tức sử dụng rsETH không được đảm bảo làm tài sản thế chấp trên các thị trường Aave V3 và V4:

- Vay 52.834 WETH trên mạng chính Ethereum

- Vay 29.782 WETH cộng 821 wstETH trên Arbitrum

- Tổng số rút ra: khoảng 83.427 WETH và wstETH, tạo ra nợ xấu lớn trong các thị trường cho vay của Aave. Giao thức phản ứng trong vòng vài giờ bằng cách đóng băng các thị trường rsETH và loại bỏ khả năng vay mượn, nhưng thiệt hại đã lan rộng trong DeFi:

- Rút hơn ( tỷ đô la từ các giao thức hàng đầu

- Aave mất 6,2 tỷ đô la )23% tổng giá trị bị khóa(

- Các dòng chảy ra tương tự ảnh hưởng đến Morpho, Sky, và Jupiter Lend

- Các rút tiền hoảng loạn ảnh hưởng ngay cả các giao thức không bị ảnh hưởng trên Solana. Phản ứng khẩn cấp

Nhiều giao thức và mạng lưới đã thực hiện các biện pháp kiểm soát thiệt hại:

- KelpDAO tạm dừng các hợp đồng rsETH trên mainnet và các mạng Layer 2

- Arbitrum đóng băng 30.000 ETH $71 )triệu$344 liên quan đến các địa chỉ khai thác

- Tether đóng băng 1 triệu USDT trên hai ví Tron

- Cộng đồng Aave bắt đầu thảo luận về việc loại bỏ vĩnh viễn rsETH. Lộ rõ các lỗ hổng cấu trúc

Cuộc khai thác này phơi bày những điểm yếu căn bản trong kiến trúc chuỗi chéo của DeFi:

Xác thực tập trung: Dù quảng bá về phi tập trung, các cầu thường dựa vào xác thực tập trung. Cấu hình 1-1 của DVN tạo ra điểm thất bại đơn lẻ thảm khốc.

Sai lệch giới hạn tin cậy: Cuộc tấn công xảy ra tại điểm xác thực tin nhắn của LayerZero và điểm chấp nhận cầu của KelpDAO, cho thấy cách an ninh mô-đun mà không có tiêu chuẩn vững chắc tạo ra rủi ro hệ thống.

Tăng cường khả năng ghép nối: Kẻ tấn công đã lợi dụng token không đảm bảo trong nhiều giao thức, cho thấy tính liên kết của DeFi làm tăng nguy cơ từ các thất bại cá nhân.

Khoảng cách trong quản trị: DeFi hoạt động trong đó lý thuyết phi tập trung che giấu sự tập trung kiểm soát thực tế, làm phức tạp trách nhiệm và phản ứng khẩn cấp.

Ảnh hưởng ngành công nghiệp

Sự cố này mang lại hậu quả nghiêm trọng cho sự phát triển của DeFi:

Tiêu chuẩn an ninh: Các cầu chuỗi chéo cần cơ chế xác thực phân tán và loại bỏ điểm thất bại đơn lẻ. Ngành cần thiết lập các tiêu chuẩn an ninh tối thiểu cho kiến trúc cầu.

Đánh giá rủi ro: Các giao thức cho vay cần xác thực tài sản thế chấp theo thời gian thực và đánh giá chặt chẽ hơn về tài sản đảm bảo trước khi chấp nhận gửi tiền.

Các biện pháp khẩn cấp: Khả năng đóng băng thị trường nhanh chóng là cần thiết, nhưng các biện pháp phản ứng không thể thay thế cho kiến trúc an ninh phòng ngừa.

Giám sát pháp lý: Các cuộc khai thác quy mô này thúc đẩy sự chú ý của cơ quan quản lý và áp lực tuân thủ đối với các giao thức DeFi.

Thách thức kế toán: Các kiểm toán viên gặp khó khăn căn bản trong đánh giá hiệu quả kiểm soát khi xác thực dựa vào hạ tầng off-chain có thể bị xâm phạm.

Bài học chính

Dành cho nhà phát triển và người tham gia:

1. Kiến trúc an ninh cầu yêu cầu xác thực đa chữ ký phân tán, không phải xác thực của một thực thể duy nhất.

2. Tài sản thế chấp phải có thể xác minh theo thời gian thực, đặc biệt đối với tài sản chuỗi chéo.

3. Tính ghép nối của giao thức tạo ra rủi ro hệ thống đòi hỏi đánh giá an ninh toàn diện.

4. Khả năng phản ứng khẩn cấp phải cân bằng với các biện pháp phòng ngừa.

5. Thẩm định hạ tầng nền tảng là điều cần thiết trước khi gửi tiền.

Kết luận

Cuộc khai thác rsETH cho thấy rằng trong DeFi, thiết kế cầu quyết định không thể tách rời an toàn tài sản. Phân phối qua các chuỗi không tự động phân phối rủi ro. Sự cố này phơi bày mâu thuẫn giữa khả năng mở rộng nhanh và kiến trúc an ninh vững chắc định hình sự phát triển của DeFi hiện tại.

Cuộc tấn công tiết lộ một chân lý căn bản: quản trị phi tập trung về lý thuyết thường che giấu sự kiểm soát tập trung trong thực tế. Để DeFi đạt được hạ tầng tài chính bền vững, ngành cần giải quyết các lỗ hổng kiến trúc này thông qua các tiêu chuẩn mạnh hơn, cơ chế xác thực phân tán và các giao thức ưu tiên an ninh hơn tốc độ triển khai.

Các tác động dây chuyền trên Aave và các giao thức khác cho thấy cách các thất bại của cầu đơn lẻ nhanh chóng trở thành khủng hoảng hệ thống. Khi DeFi trưởng thành, an ninh chuỗi chéo phải tiến hóa từ một ý tưởng phụ sang nguyên tắc thiết kế nền tảng.

Phần đầu tiên, việc quy trách nhiệm cho các tác nhân nhà nước còn làm tăng yếu tố địa chính trị trong các thách thức an ninh của DeFi. Sự tinh vi thể hiện cho thấy các cuộc tấn công trong tương lai có thể phức tạp và ảnh hưởng lớn hơn, khiến việc đầu tư an ninh chủ động trở nên thiết yếu để tồn tại của các giao thức.

Sự cố này dự kiến sẽ thúc đẩy phát triển các giải pháp chuỗi chéo bền vững hơn, đồng thời yêu cầu đánh giá lại toàn diện các rủi ro liên quan đến cầu trong hệ sinh thái DeFi. Câu hỏi không còn là liệu cầu có thể được bảo vệ, mà là liệu ngành có thể thiết lập các tiêu chuẩn an ninh phù hợp trước khi xảy ra cuộc khai thác tiếp theo hay không.