GoPlus แจ้งเตือนฉุกเฉิน: คาดว่า Adobe ถูกแฮกเกอร์โจมตี ข้อมูลผู้ใช้ 13 ล้านรายรั่วไหล

แพลตฟอร์มความปลอดภัย GoPlus ได้เผยแพร่การแจ้งเตือนเหตุฉุกเฉินเมื่อวันที่ 3 เมษายน: มีความสงสัยว่า Adobe อาจถูกโจมตีแบบเจาะจง โดยมีข้อมูลผู้ใช้ราว 13 ล้านรายที่อาจเสี่ยงต่อการรั่วไหล เหตุการณ์นี้ถูกเปิดเผยโดย International Cyber Digest และผู้โจมตีที่ถูกระบุว่าเป็น “Mr. Raccoon” อ้างว่าได้เจาะระบบของ Adobe แล้ว

เส้นทางการโจมตีห่วงโซ่อุปทาน: จากผู้รับเหมาชาวอินเดียสู่ระบบหลักของ Adobe

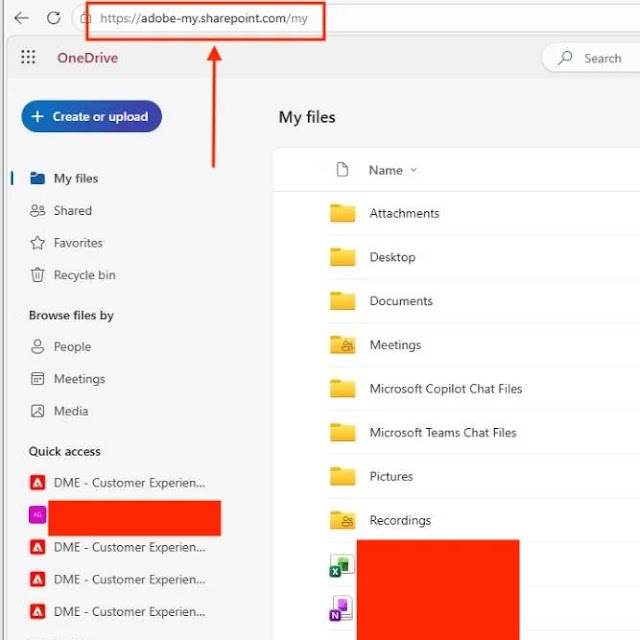

จุดเริ่มต้นของการโจมตีนั้นไม่ได้อยู่ที่โครงสร้างพื้นฐานโดยตรงของ Adobe แต่เป็นบริษัทกระบวนการทางธุรกิจภายนอก (BPO) ในประเทศอินเดียที่ Adobe ว่าจ้าง ซึ่งเป็นสถานการณ์การโจมตีห่วงโซ่อุปทานแบบคลาสสิก ผู้โจมตีใช้อีเมลที่เป็นอันตรายเพื่อฝัง Remote Access Trojan (RAT) ลงในคอมพิวเตอร์ของพนักงานคนหนึ่งของบริษัท BPO เพื่อสร้างช่องทางเข้าถึงเบื้องต้น จากนั้นจึงใช้การฟิชชิ่งแบบเจาะจงเพื่อกำหนดเป้าหมายไปที่หัวหน้างานของพนักงานผู้เสียหายและขยายขอบเขตการควบคุมเครือข่ายต่อไป

RAT ที่ติดตั้งไว้ไม่ได้เพียงแค่เข้าถึงเอกสารบนคอมพิวเตอร์เป้าหมายได้ แต่ยังสามารถเปิดใช้งานกล้องวงจรปิดของอุปกรณ์ และดักจับการสื่อสารส่วนตัวที่ส่งผ่าน WhatsApp ซึ่งให้ความสามารถในการเข้าถึงเชิงลึกที่เหนือกว่าการบุกรุกอุปกรณ์สำนักงานทั่วไปอย่างมาก เส้นทางนี้ชี้ให้เห็นช่องโหว่เชิงระบบในการควบคุมความปลอดภัยของผู้ให้บริการบุคคลที่สาม เมื่อองค์กรว่าจ้างบุคคลภายนอกมาดำเนินกระบวนการงานหลัก

ความอันตรายของข้อมูลที่รั่วไหล: จากการสนับสนุนในระบบทิกเก็ตสู่การเปิดเผยช่องโหว่ศูนย์เดย์บน HackerOne อย่างครบถ้วน

ชุดข้อมูลที่คาดว่าน่าจะถูกเปิดเผยครั้งนี้มีความละเอียดอ่อนเป็นพิเศษ ครอบคลุมข้อมูลมูลค่าสูงหลายประเภท:

13 ล้านใบคำร้องขอการสนับสนุน: ประกอบด้วยชื่อผู้ใช้ลูกค้า อีเมล รายละเอียดบัญชี และคำอธิบายปัญหาทางเทคนิค ซึ่งเป็นวัตถุดิบในอุดมคติสำหรับการฟิชชิ่งแบบเจาะจงและการโจรกรรมข้อมูลประจำตัว

บันทึกพนักงาน 15,000 รายการ: ข้อมูลบุคลากรภายในองค์กร ซึ่งอาจถูกนำไปใช้สำหรับการโจมตีทางวิศวกรรมสังคมที่ลึกลงไป

บันทึกการส่งรางวัลบั๊กของ HackerOne ทั้งหมด: ส่วนที่ทำลายล้างที่สุด—มีช่องโหว่ด้านความปลอดภัยที่ยังไม่เปิดเผยซึ่งรายงานโดยนักวิจัยด้านความปลอดภัย ภายหลังก่อนที่ Adobe จะเสร็จสิ้นการแก้ไขและเผยแพร่แพตช์ ข้อมูลช่องโหว่ศูนย์เดย์เหล่านี้ หากตกไปอยู่ในมือของผู้โจมตีที่เป็นอันตราย จะกลายเป็นเส้นทางสำเร็จรูปสำหรับการโจมตีในอนาคต

เอกสารภายในประเภทต่างๆ: ขอบเขตที่แน่ชัดต้องยืนยันเพิ่มเติม

คำแนะนำด้านความปลอดภัยของผู้ใช้ของ GoPlus: มาตรการป้องกันที่ควรดำเนินการทันที

สำหรับเหตุการณ์นี้ GoPlus แนะนำให้ผู้ใช้ที่ได้รับผลกระทบจากบริการของ Adobe ดำเนินการตามขั้นตอนต่อไปทันที: หนึ่ง เปิดใช้การยืนยันตัวตนแบบสองขั้น (2FA) เพื่อให้มั่นใจว่าแม้รหัสผ่านจะรั่วไหล ก็จะไม่ทำให้บัญชีถูกยึดครองโดยตรง สอง เปลี่ยนรหัสผ่านที่เกี่ยวข้องกับบัญชีของ Adobe เพื่อให้แน่ใจว่าไม่ได้นำรหัสผ่านเดียวกันไปใช้ซ้ำบนหลายแพลตฟอร์ม สาม ต้องระมัดระวังอย่างยิ่งต่อโทรศัพท์หรืออีเมลที่อ้างว่าเป็น “เจ้าหน้าที่บริการลูกค้าของ Adobe” ข้อมูลทิกเก็ตการสนับสนุนที่รั่วไหลอาจถูกนำไปใช้สำหรับการหลอกลวงแบบวิศวกรรมสังคมที่เจาะจงอย่างแม่นยำ

GoPlus ยังเตือนให้ผู้ใช้ยึดหลัก “สี่ไม่” เพื่อป้องกันการฟิชชิ่ง: ไม่คลิกลิงก์ที่ไม่รู้จัก ไม่ติดตั้งซอฟต์แวร์ที่มีที่มาน่าสงสัย ไม่ลงนามในธุรกรรมที่ไม่ชัดเจน และไม่โอนเงินไปยังที่อยู่ที่ยังไม่ได้รับการยืนยัน

คำถามที่พบบ่อย

Adobe ได้ยืนยันหรือไม่แล้วว่าข้อมูลถูกละเมิดครั้งนี้?

จนถึงขณะนี้ Adobe ยังไม่ได้เผยแพร่คำชี้แจงอย่างเป็นทางการใดๆ เพื่อยืนยันหรือปฏิเสธเหตุการณ์นี้ ข้อมูลที่มีอยู่มาจากคำแถลงของผู้โจมตีเองและรายงานของ International Cyber Digest เป็นหลัก โดยยังรอการตอบกลับจาก Adobe อย่างเป็นทางการหรือการตรวจสอบจากบุคคลที่สามอย่างอิสระ ผู้ใช้ควรใช้มาตรการป้องกันก่อนที่จะมีความชัดเจนของข้อมูล

เหตุใดการรั่วไหลของบันทึกการส่งรางวัลบั๊กบน HackerOne จึงมีความอันตรายเป็นพิเศษ?

บันทึกการส่งรางวัลบน HackerOne มีช่องโหว่ด้านความปลอดภัยที่ยังไม่เปิดเผย ซึ่งนักวิจัยด้านความปลอดภัยรายงานในโครงการรางวัลบั๊ก ก่อนที่ Adobe จะดำเนินการแก้ไขให้เสร็จสิ้นและเผยแพร่แพตช์ ข้อมูลดังกล่าวจะมีลักษณะเป็น “ช่องโหว่ศูนย์เดย์” หากตกไปอยู่ในมือผู้โจมตีที่เป็นอันตราย อาจถูกนำไปใช้ทันทีสำหรับการโจมตีรูปแบบใหม่ที่มุ่งเป้าไปที่ผลิตภัณฑ์ของ Adobe ทำให้ผู้ใช้รายบุคคลและองค์กรที่ใช้ซอฟต์แวร์ Adobe หลายล้านคนตกอยู่ในความเสี่ยงโดยตรง

การโจมตีห่วงโซ่อุปทานจะหลีกเลี่ยงมาตรการความปลอดภัยขององค์กรเองได้อย่างไร?

การโจมตีห่วงโซ่อุปทานจะเจาะเข้าไปยังผู้รับเหมาภายนอกของบริษัทเป้าหมาย เพื่อหลีกเลี่ยงขอบเขตความปลอดภัยขององค์กรเอง ต่อให้มาตรการความปลอดภัยของ Adobe จะเข้มงวดเพียงใด หากมาตรฐานความปลอดภัยของบริษัท BPO บุคคลที่สามที่ Adobe ว่าจ้างไม่ถึงเกณฑ์ ก็ยังคงกลายเป็นจุดที่ผู้โจมตีสามารถใช้เป็นช่องทางเข้าได้ ผู้เชี่ยวชาญด้านความปลอดภัยแนะนำให้มีการตรวจสอบอย่างสม่ำเสมอสำหรับผู้ให้บริการบุคคลที่สามทั้งหมดที่มีสิทธิ์เข้าถึงข้อมูล และจำกัดสิทธิ์การใช้งานฟังก์ชันการส่งออกข้อมูลจำนวนมากอย่างเคร่งครัด