O assalto mais disparatado do sector cripto? Um hacker cunha 1 000 milhões de USD em DOT, mas só rouba 230 000 USD

Os cibercriminosos exploraram uma vulnerabilidade na ponte cross-chain Hyperbridge para cunhar, do nada, 1.000 milhões de tokens DOT. Embora o valor nominal atingisse 1190 milhões de dólares, devido à falta severa de liquidez no mercado, acabaram por levantar apenas cerca de 237 mil dólares em numerário.

Há inúmeros casos de ataques a criptomoedas, mas ainda são raros exemplos como este em que se corre um “grande risco e se ganha pouco”. Mais cedo hoje (13), um hacker explorou uma vulnerabilidade na ponte cross-chain Hyperbridge, cunhando 1.000 milhões de tokens Polkadot (DOT) na rede Ethereum. O valor nominal chegou aos 1190 milhões de dólares. No entanto, quando tentou vender esses tokens, devido à liquidez extremamente insuficiente, acabou por trocar apenas cerca de 237 mil dólares em ether.

Há que esclarecer que o alvo do ataque do hacker foram os “contratos inteligentes da ponte cross-chain”. Assim, o token DOT nativo na rede principal da Polkadot não foi afetado. A principal causa desta vulnerabilidade foi que o contrato EthereumHost da Hyperbridge, antes de transmitir a mensagem cross-chain para o TokenGateway, não conseguiu verificar corretamente a autenticidade da mensagem.

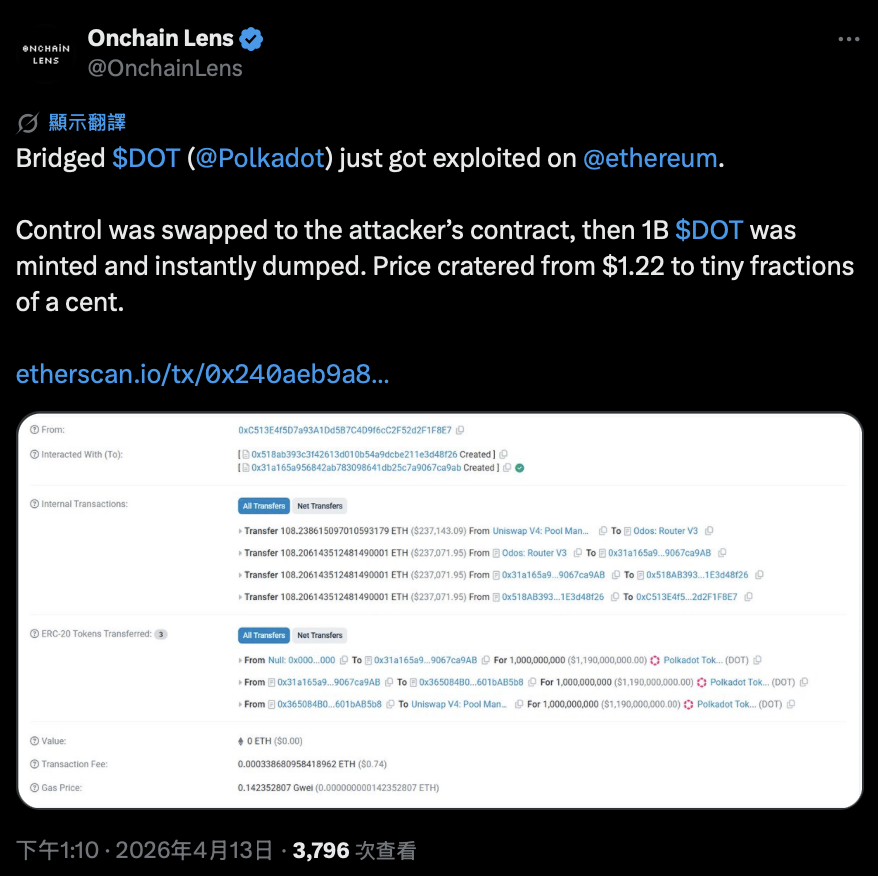

Fonte da imagem: X/@OnchainLens

As pontes cross-chain são há muito tempo o ponto mais frágil na arquitetura de blockchain, porque detêm as permissões de gestão dos contratos de tokens. Se o mecanismo de verificação tiver uma falha, os hackers podem obter facilmente a capacidade de cunhar tokens infinitamente.

Método do ataque: falsificar mensagens, obter permissões de administração, cunhar moedas infinitamente

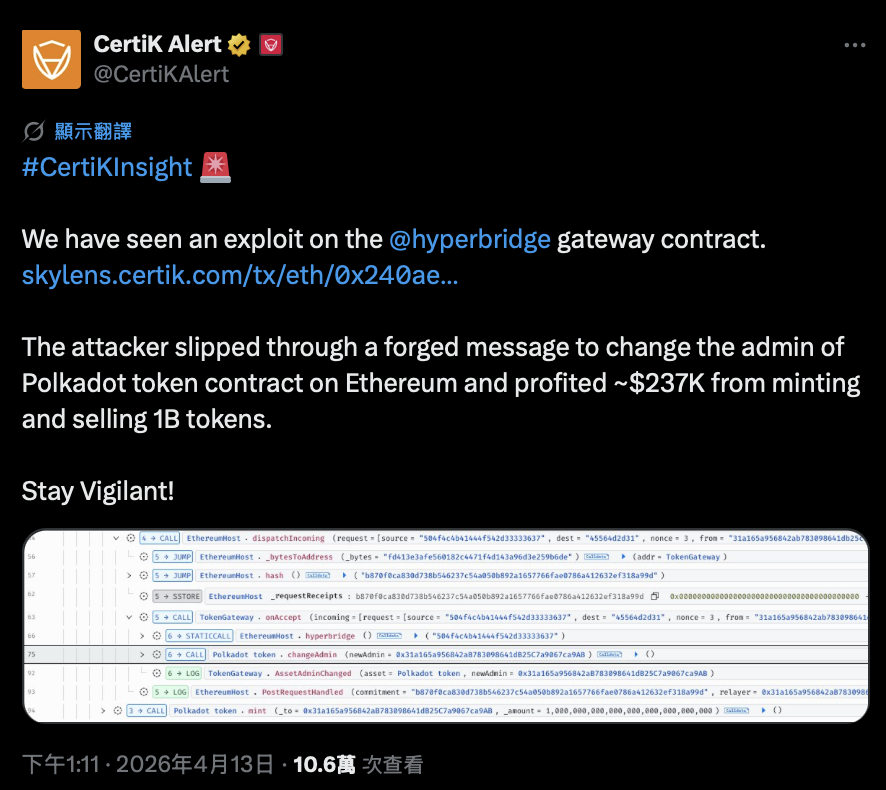

O rastreio on-chain mostra que o hacker submeteu uma mensagem falsificada via dispatchIncoming e conseguiu direcioná-la para TokenGateway.onAccept. Em teoria, o sistema deveria verificar a autenticidade desta mensagem com base no estado na cadeia Polkadot, mas o mecanismo de verificação registou o valor prometido como “zero total”. Isto significa que o processo de verificação foi completamente contornado ou simplesmente não existiu, levando o sistema a tratar esta mensagem falsa como um comando legítimo.

A mensagem aceite executou imediatamente a funcionalidade changeAdmin do contrato de ponte para os tokens Polkadot, transferindo as permissões de administrador para o endereço do atacante. Depois de obter as permissões de administração, o atacante cunhou 1.000 milhões de tokens DOT numa única transação e, através do Odos Router V3, despejou esses tokens no pool de transações DOT-ETH do Uniswap V4. Após várias trocas a preços ligeiramente diferentes, acabou por extrair cerca de 108,2 ether.

“Liquidez insuficiente” acaba por funcionar como um escudo

No mercado financeiro, “liquidez insuficiente” é normalmente um problema que as grandes baleias mais temem. Mas, de forma irónica, desta vez a liquidez insuficiente acabou por se tornar um escudo invisível, limitando drasticamente o espaço de lucro do hacker.

Devido à profundidade de liquidez dos tokens DOT na rede Ethereum ser extremamente limitada, não foi possível absorver de forma alguma estes 1.000 milhões de tokens cunhados do nada. Quando o hacker se apressou a vender e levantar fundos, a desvalorização severa por deslizamento fez com que o preço real de cada token ficasse mesmo abaixo de 1 centavo de dólar.

Se fosse numa ponte com um ativo mais profundamente líquido ou de maior valor, a mesma vulnerabilidade provavelmente causaria perdas dezenas de vezes maiores. Até ao momento da redação, o preço de negociação do DOT era de cerca de 1,17 dólares, tendo caído 5% nas últimas 24 horas.

Este incidente demonstra novamente isto: mesmo que o hacker tenha “poder de cunhagem ilimitada”, a possibilidade de conseguir arbitragem com sucesso ainda depende da liquidez do mercado e da profundidade de negociação. A conhecida empresa de segurança de blockchains CertiK confirmou posteriormente este ataque e afirmou que o hacker obteve um lucro de cerca de 237 mil dólares através da cunhagem e da venda dos tokens ponte.

Até agora, a Hyperbridge oficial ainda não emitiu qualquer comentário público sobre o incidente envolvendo o hacker.

Fonte da imagem: X/@CertiKAlert

- Este artigo foi republicado com autorização a partir de:《區塊客》

- Título original:《最瞎劫案?駭客鑄造 10 億美元 $DOT,因「這理由」只偷到 23 萬美元》

- Autor do texto original: 區塊妹 MEL

Related Articles

Falsa aplicação Ledger Live rouba 9,5 milhões de dólares a partir de mais de 50 utilizadores em várias blockchains

Criticado por congelar demasiado devagar o USDC! O CEO da Circle: é preciso esperar sempre pela ordem do tribunal para congelar; recusa congelar por conta própria

Atacante Explora Vulnerabilidade de Polkadot Emparelhado e Transfere $269K para o Tornado Cash

Os programadores do Bitcoin propõem o BIP 361 para se protegerem contra as ameaças da computação quântica

Hackers exploram o plugin Obsidian para distribuir o troiano PHANTOMPULSE com C2 baseado em blockchain

A carteira quente Zerion perde $100K num ataque de engenharia social orientado por IA por hackers ligados à Coreia do Norte