不到1毛钱击溃百万流动性,订单攻击或掏空Polymarket的流动性根基

著者:フランク、PANews

0.1ドル未満のオンチェーン取引は、Polymarketの注文簿から数万ドル相当のマーケットメイキング注文を瞬時に消し去ることができる。これは理論的な推論ではなく、現実に起きている事象だ。

2026年2月、あるユーザーがソーシャルメディア上でPolymarketのマーケットメイカーに対する新たな攻撃手法を公開した。ブロガーのBuBBliKはこれを「エレガントで残酷」と表現した。なぜなら、攻撃者はPolygonネットワーク上でガス代わずか0.1ドル未満を支払うだけで、約50秒の攻撃ループを完了できる一方で、被害者であるマーケットメイカーや注文簿に実際の資金を出している自動取引ロボットは、注文の強制削除、ポジションの受動的な露出、さらには直接的な損失といった複数の打撃を受けるからだ。

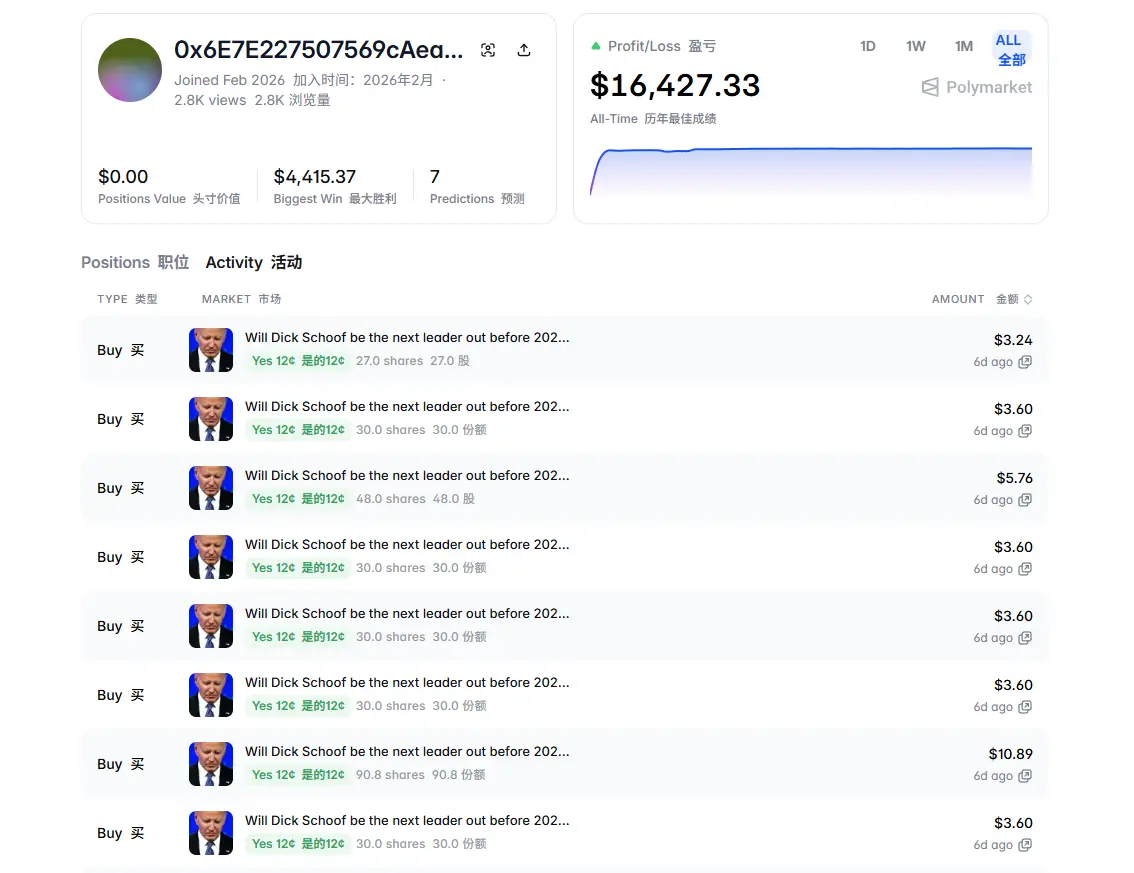

PANewsは、コミュニティがフラグを立てた攻撃者のアドレスを調査し、2026年2月に登録されたこのアドレスは、わずか7つの市場に参加しただけで総利益16,427ドルを記録しており、その核心的な利益はほぼ1日以内に獲得されていたことを確認した。評価額90億ドルの予測市場のリーダーが、数セントのコストでレバレッジをかけられることの背後には、単なる技術的な脆弱性以上の問題が潜んでいる。

本稿では、この攻撃の技術的仕組み、経済的論理、そして予測市場業界に与える潜在的な影響について詳しく解説する。

攻撃の仕組み:時間差を利用した正確な狩り

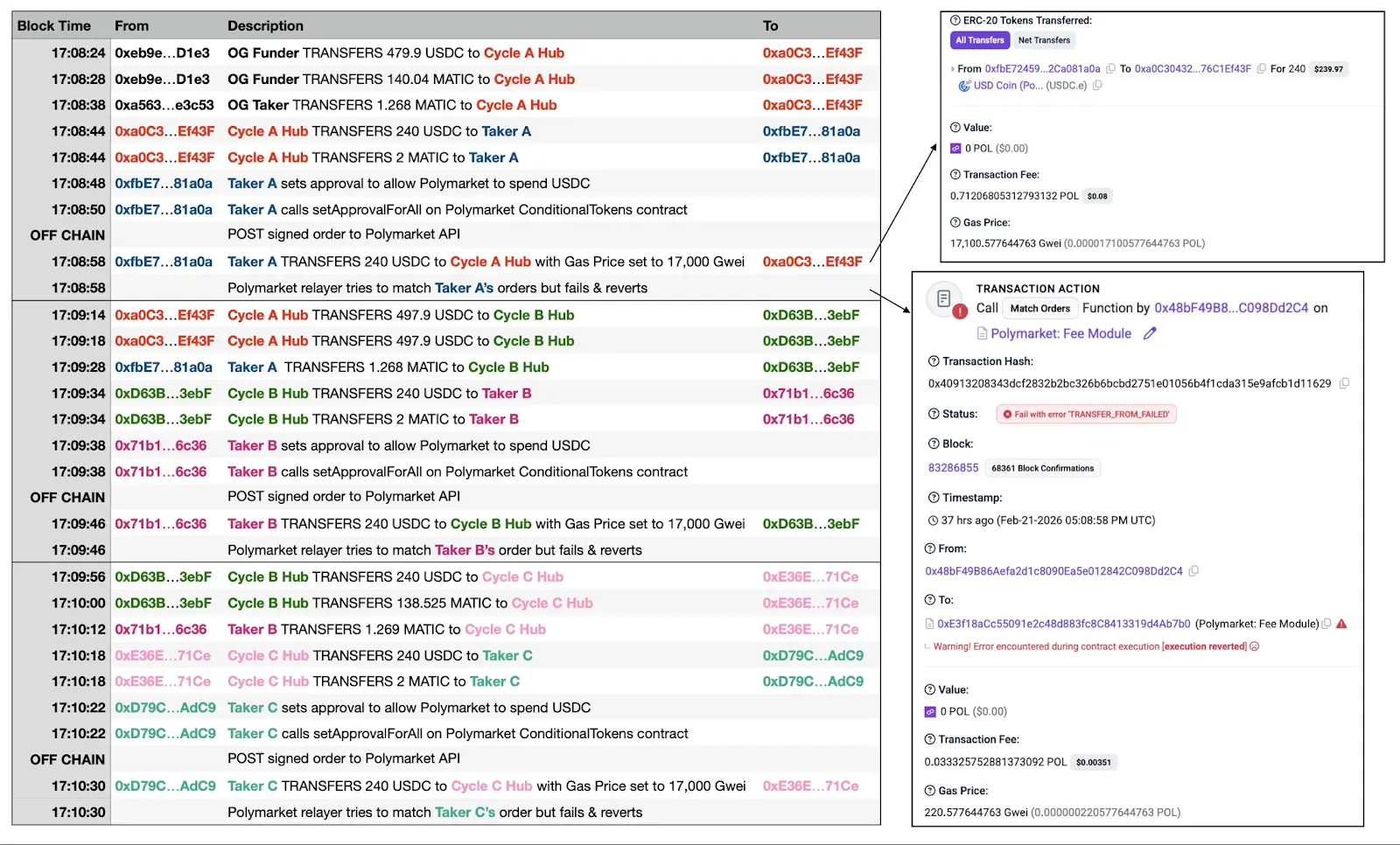

この攻撃を理解するには、まずPolymarketの取引フローを把握する必要がある。多くのDEXと異なり、Polymarketは「オフチェーンのマッチング+オンチェーンの決済」というハイブリッド構造を採用し、ユーザーの注文やマッチングは瞬時にオフチェーン上で完了し、最終的な資金の移動だけがPolygonのブロックチェーンに記録される。この設計により、ユーザーはガス代無料の注文や秒単位の取引を滑らかに行える一方で、オフチェーンとオンチェーンの間に数秒から十数秒の「時間差」が生じる。この時間差を攻撃者は狙っている。

攻撃の基本的な仕組みは単純だ。攻撃者はまずAPIを通じて通常通り買い注文または売り注文を出す。オフチェーンのシステムは署名と残高の検証を行い、問題なければ注文簿上の他のマーケットメイカーの注文とマッチングさせる。しかし、ほぼ同時に、攻撃者は高額なガス代を支払うUSDCの送金を行い、ウォレット内の資金をすべて移動させる。このガス代はプラットフォームのリピーターのデフォルト設定よりもはるかに高いため、この「資金吸い取り」取引はネットワークによって最優先で確認される。リピーターがその後、マッチング結果をオンチェーンに提出する頃には、攻撃者のウォレットは空になっており、残高不足により取引はロールバックされる。

この時点で終われば、単なるガス代の浪費に過ぎない。しかし、実際に致命的なのは、その後の展開だ。取引がオンチェーン上で失敗しても、Polymarketのオフチェーンシステムはこの失敗したマッチに参加した無実のマーケットメイカーの注文を強制的に注文簿から削除してしまう。つまり、攻撃者は失敗確定の取引を利用して、他者が資金を投入して出した買い・売り注文を一気に「空に」してしまうのだ。

例えるなら、オークション会場で大声で値をつけておきながら、ハンマーが落ちる瞬間に「お金がない」と言い出し、会場側が他の正規の入札者の入札番号をすべて没収し、落札を不成立にさせるようなものだ。

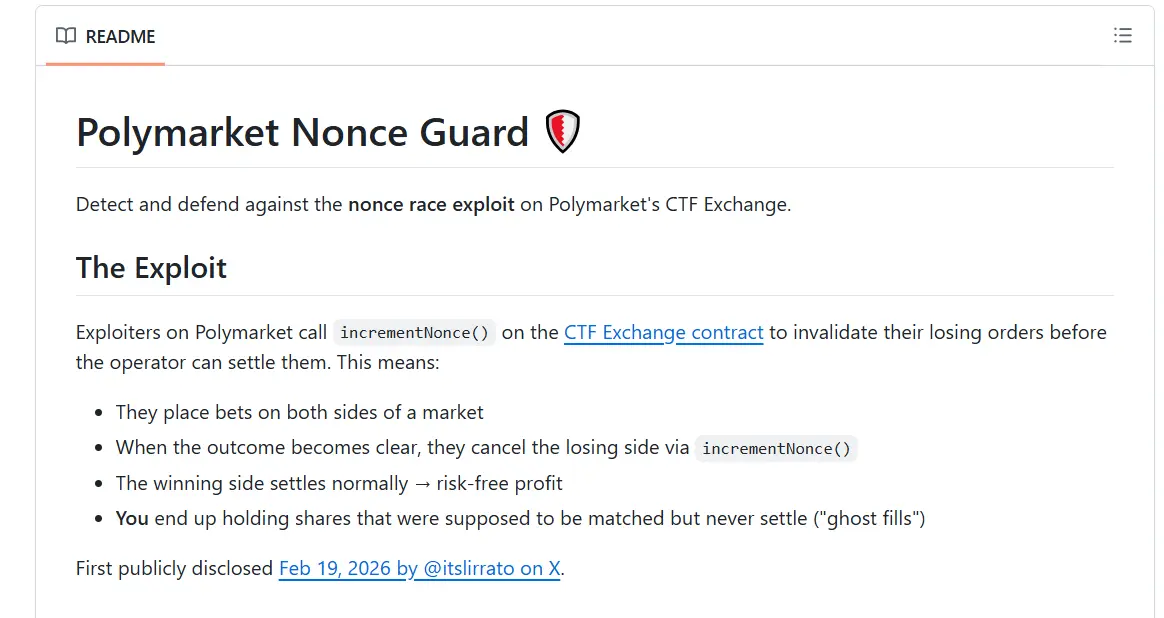

さらに注目すべきは、その後に発見された「アップグレード版」の攻撃手法、「Ghost Fills(幽霊成交)」だ。攻撃者はもはや送金を急がず、オフチェーンでのマッチング後、オンチェーンの決済前にコントラクトの「全注文一括キャンセル」機能を呼び出し、自分の注文を瞬時に無効化して同じ効果を得る。より巧妙な点は、複数の市場に同時に注文を出し、価格動向を観察しながら有利な注文だけを通常通り成立させ、不利な注文はこの方法でキャンセルし、「勝ち負けない」無料のオプションを作り出すことができる点だ。

攻撃の「経済学」:数セントのコストで1.6万ドル超の利益

マーケットメイカーの注文を直接クリアするだけでなく、このオフチェーンとオンチェーンの状態不一致は、自動取引ロボットの追跡や狩りにも利用されている。GoPlusのセキュリティチームの監視によると、影響を受けたロボットにはNegrisk、ClawdBots、MoltBotなどが含まれる。

攻撃者は他者の注文をクリアし、「幽霊成交」を作り出すが、これ自体は直接的な利益を生まない。では、実際に資金を得る仕組みは何か。

PANewsの調査によると、攻撃者の利益獲得ルートは大きく二つある。

一つは「クリア後の独占的マーケットメイキング」だ。通常、人気のある予測市場の注文簿には複数のマーケットメイカーが競い合い、買いと売りのスプレッドは非常に狭い。例えば、買い注文が49セント、売り注文が51セントといった具合だ。マーケットメイカーは2セントのスプレッドで微小な利益を稼ぐ。攻撃者は繰り返し「確実に失敗する」取引を仕掛け、競合他社の注文をすべて排除する。すると、市場は空白になり、攻撃者は自分の注文を出す。スプレッドは大きく広がり、例えば40セントの買い注文と60セントの売り注文を出す。取引を必要とする他のユーザーはより良い価格がなくなるため、この価格を受け入れざるを得ず、攻撃者は20セントの「独占スプレッド」で利益を得る。こうした循環的なパターンが繰り返される。

もう一つは、「ヘッジロボット狩り」だ。具体例を挙げると、市場で「イエス」の価格が50セントのとき、攻撃者はAPIを通じてマーケットメイキングロボットに1万ドルの「イエス」買い注文を出す。オフチェーンのマッチング成功を確認すると、APIは即座にロボットに「2万株のイエスを売った」と通知する。ロボットはリスクヘッジのため、すぐに別の市場で「ノー」2万株を買い、利益を確定させる。しかし、その直後に攻撃者はオンチェーン上で1万ドルの買い注文をロールバックさせ、ロボットは実際には「イエス」を売却していない。つまり、ロボットはヘッジのために持っていたポジションが空振りとなり、手元には「ノー」だけが残る。攻撃者はこの状態を利用し、市場で実際に取引を行い、ヘッジのない状態のロボットを相手に利益を得るか、市場価格の偏移から裁定取引を行う。

コスト面では、Polygonネットワーク上の攻撃1回あたりのガス代は0.1ドル未満で、約50秒のループを繰り返せるため、理論上は1時間に72回程度実行可能だ。攻撃者は「デュアルウォレット循環システム」(Cycle A HubとCycle B Hubを交互に操作)を構築し、自動化された高頻度攻撃を実現している。既に数百件の失敗取引が記録されている。

収益面では、PANewsが調査したコミュニティの攻撃者アドレスによると、2026年2月に新規登録されたこのアドレスは、わずか7つの市場に参加しただけで総利益16,427ドルを達成し、最大単発利益は4,415ドルにのぼる。これらの利益は、非常に短時間の間に集中している。つまり、攻撃者はガス代にかかるコストが10ドル未満であっても、1日で1万6千ドル超の利益をレバレッジ的に得ている可能性がある。これはあくまでフラグ付けされたアドレスの例であり、実際にはより多くのアドレスが関与し、総利益はさらに大きいと考えられる。

被害を受けたマーケットメイカーにとって、損失の正確な算定は非常に難しい。RedditのBTC5分間市場ロボットを運用するトレーダーは、「数千ドルの損失」を報告している。より深刻なのは、頻繁に注文が強制的に取り消されることによる機会損失や、マーケットメイキング戦略の調整に伴う運営コストだ。

この脆弱性はPolymarketの根幹となる仕組みの設計上の問題であり、短期間で修正は困難だ。攻撃手法が公に出回ることで、類似の攻撃がより一般化し、Polymarketのもともと脆弱な流動性にさらなるダメージを与えることになる。

コミュニティの自助努力、警告とプラットフォームの沈黙

現時点でPolymarketは、この注文攻撃に関する詳細な声明や修正策を公式に発表していない。一部のユーザーは、数ヶ月前からこのバグが何度も報告されていたにもかかわらず、無視され続けているとSNS上で指摘している。特に、過去に「ガバナンス攻撃」(UMAのオラクル投票操作)事件の際も、Polymarketは返金を拒否した経緯がある。

こうした無策の状況下、コミュニティは自ら対策を模索し始めた。ある開発者は、「Nonce Guard」というオープンソースの監視ツールを作成し、Polygonチェーン上の注文キャンセルをリアルタイムで監視、攻撃者のアドレスをブラックリスト化し、取引ロボットに対して早期警告を出す仕組みを構築した。ただし、これはあくまで監視強化の一時的な対策であり、根本的な解決にはならない。

この攻撃手法は、他のアービトラージや自動取引の手法と比べて、潜在的な影響範囲がより深刻になり得る。マーケットメイカーは、長年築いてきた注文の安定性や予測可能性を一瞬で失い、Polymarket上での流動性提供意欲が根底から揺らぐ可能性がある。

自動取引ロボットを運用するユーザーにとっては、APIからの取引シグナルの信頼性が崩れ、瞬間的に流動性が消失することで大きな損失を被るリスクが高まる。

そして、Polymarketプラットフォーム自体にとっても、マーケットメイカーが注文を出さなくなり、ロボットによるヘッジも行われなくなると、注文簿の深さは著しく縮小し、この悪循環はさらに加速していく。

関連記事

ブラックロック、マスターカード、フランクリン・テンプルトンがステーブルコインのためにXRPレジャーをテスト

USDC流動性危機の中、Aaveイーサリアムが凍結;Circleが緊急の金利引き上げを提案し48%に