Mit weniger als 1 Cent eine Million Liquidität zerstören, Order-Angriffe oder das Leeren der Liquiditätsbasis von Polymarket

Autor: Frank, PANews

Eine On-Chain-Transaktion von weniger als 0,1 US-Dollar kann innerhalb von Sekunden Aufträge im Wert von mehreren Zehntausend Dollar von der Orderbuchseite von Polymarket löschen. Das ist keine theoretische Überlegung, sondern Realität.

Im Februar 2026 enthüllte ein Nutzer in den sozialen Medien eine neue Angriffsmethode gegen Market Maker bei Polymarket. Blogger BuBBliK bezeichnete sie als „elegant & brutal“, weil der Angreifer nur weniger als 0,1 US-Dollar Gas auf dem Polygon-Netzwerk zahlen muss, um innerhalb von etwa 50 Sekunden eine Angriffsschleife durchzuführen. Die Opfer, also Market Maker und automatisierte Handelssysteme, die echte Kauf- und Verkaufsaufträge im Orderbuch platzieren, sind mehrfach betroffen: Ihre Orders werden gewaltsam entfernt, Positionen offenbart oder sie erleiden direkte Verluste.

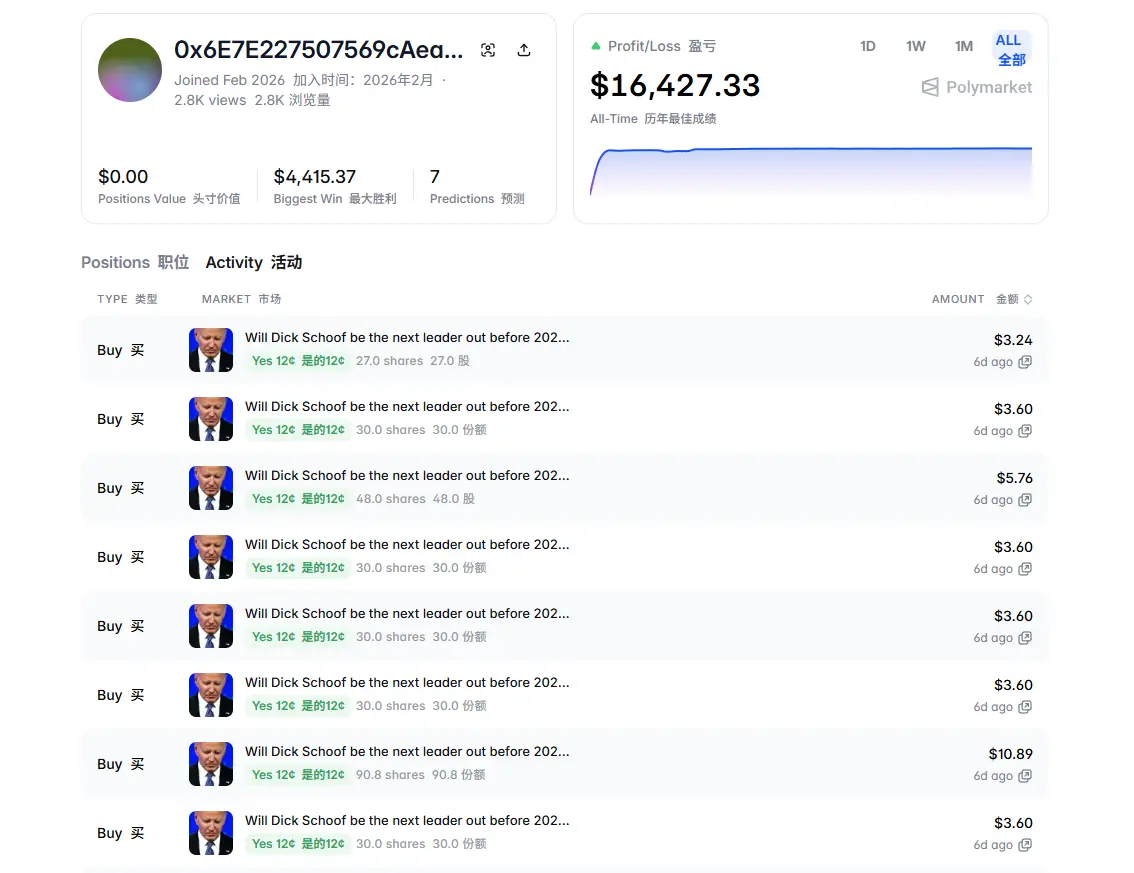

PANews hat eine vom Community markierte Angreiferadresse überprüft. Diese wurde im Februar 2026 registriert, hat nur an 7 Märkten teilgenommen, aber bereits einen Gesamtgewinn von 16.427 US-Dollar erzielt, wobei die meisten Gewinne innerhalb eines Tages realisiert wurden. Bei einem prognostizierten Markt im Wert von 9 Milliarden US-Dollar kann die Liquidität durch wenige Cent Kosten erschüttert werden – hier zeigt sich, dass mehr als nur eine technische Schwachstelle im Spiel ist.

PANews wird die technischen Mechanismen, die wirtschaftliche Logik und die potenziellen Auswirkungen dieses Angriffs auf die Prognosemarktbranche im Detail analysieren.

Wie der Angriff abläuft: Eine präzise „Zeitdifferenz“-Jagd

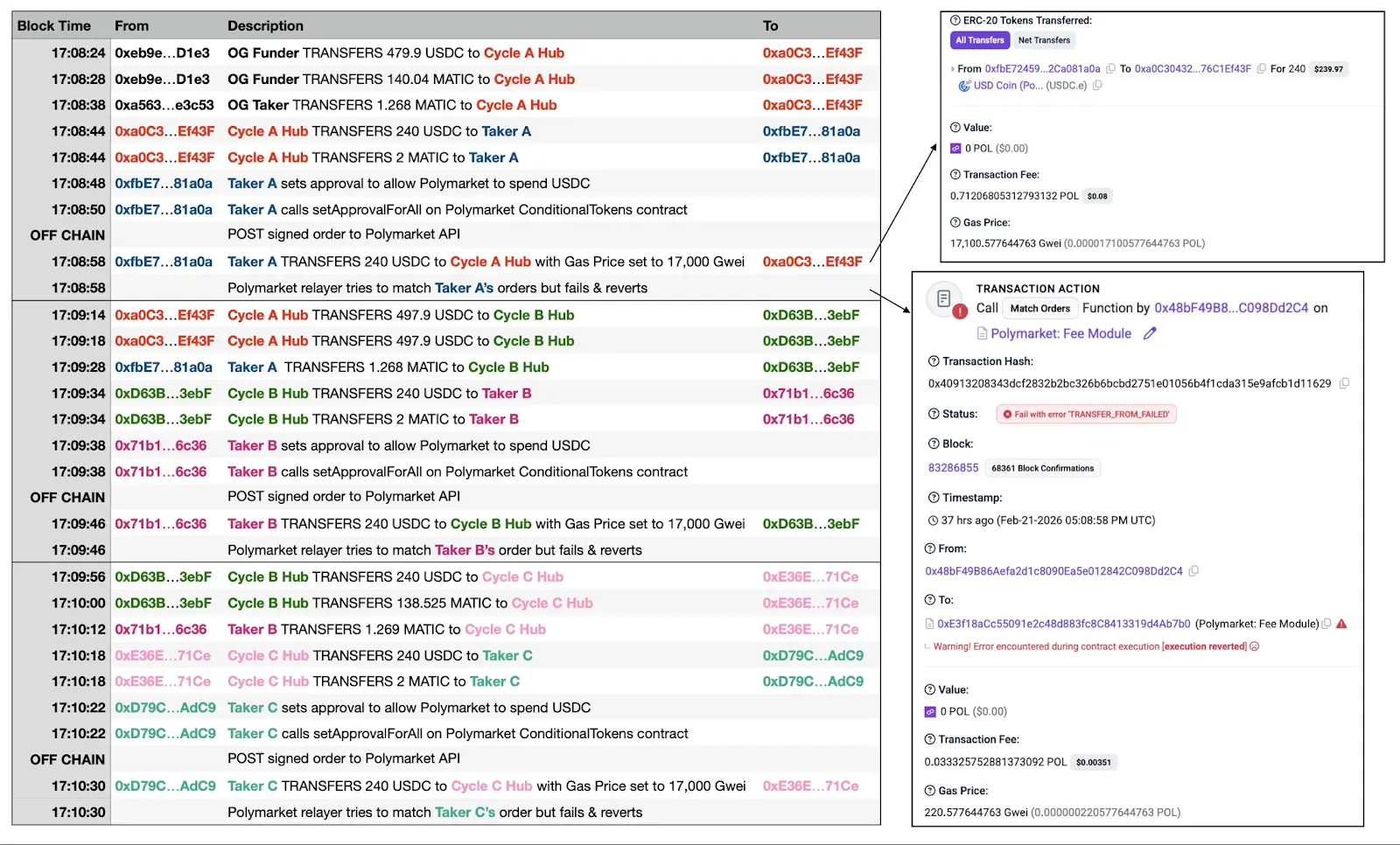

Um den Angriff zu verstehen, muss man den Ablauf bei Polymarket kennen. Anders als bei den meisten DEXs verfolgt Polymarket eine hybride Architektur aus „Off-Chain-Matching + On-Chain-Abrechnung“, um eine Nutzererfahrung ähnlich zentralisierten Börsen zu bieten. Nutzer platzieren und matchen Orders sofort off-chain, nur die endgültige Abwicklung erfolgt auf der Polygon-Blockchain. Dieses Design ermöglicht Zero-Gas-Orders und Transaktionen in Sekundenschnelle, schafft aber auch eine „Zeitlücke“ von wenigen Sekunden bis zu mehreren Dutzend Sekunden zwischen Off-Chain- und On-Chain-Status, auf die der Angreifer abzielt.

Der Angriff ist relativ simpel: Der Angreifer platziert zunächst eine normale Kauf- oder Verkaufsorder via API. Das off-chain System prüft Signatur und Saldo, bestätigt die Order und matcht sie mit anderen Market Makern. Gleichzeitig initiiert der Angreifer eine Transaktion auf der Chain mit extrem hohen Gasgebühren, um alle Gelder aus seinem Wallet abzuheben. Da die Gas-Gebühren deutlich über den Standard-Relayer-Einstellungen liegen, wird diese „Abzugs-Transaktion“ priorisiert bestätigt. Wenn der Relayer anschließend das Matching auf die Chain bringt, ist das Wallet des Angreifers bereits leer, die Transaktion schlägt wegen unzureichendem Saldo fehl und rollt zurück.

Wenn die Geschichte hier enden würde, wäre es nur ein Verlust der Relayer-Gasgebühren. Doch der entscheidende Punkt ist: Obwohl die Transaktion auf der Chain fehlschlägt, entfernt das Off-Chain-System alle beteiligten, unschuldigen Market Maker-Orders aus dem Orderbuch. Mit anderen Worten: Der Angreifer löscht mit einer einzigen, zum Scheitern verurteilten Transaktion alle echten Kauf- und Verkaufsaufträge, die andere mit echtem Geld platziert haben.

Ein Vergleich: Das ist, als würde man bei einer Auktion laut bieten, dann kurz vor Schluss sagen „Ich habe kein Geld mehr“, und gleichzeitig alle anderen Bieter ihre Lose verlieren lassen, sodass die Auktion platzt.

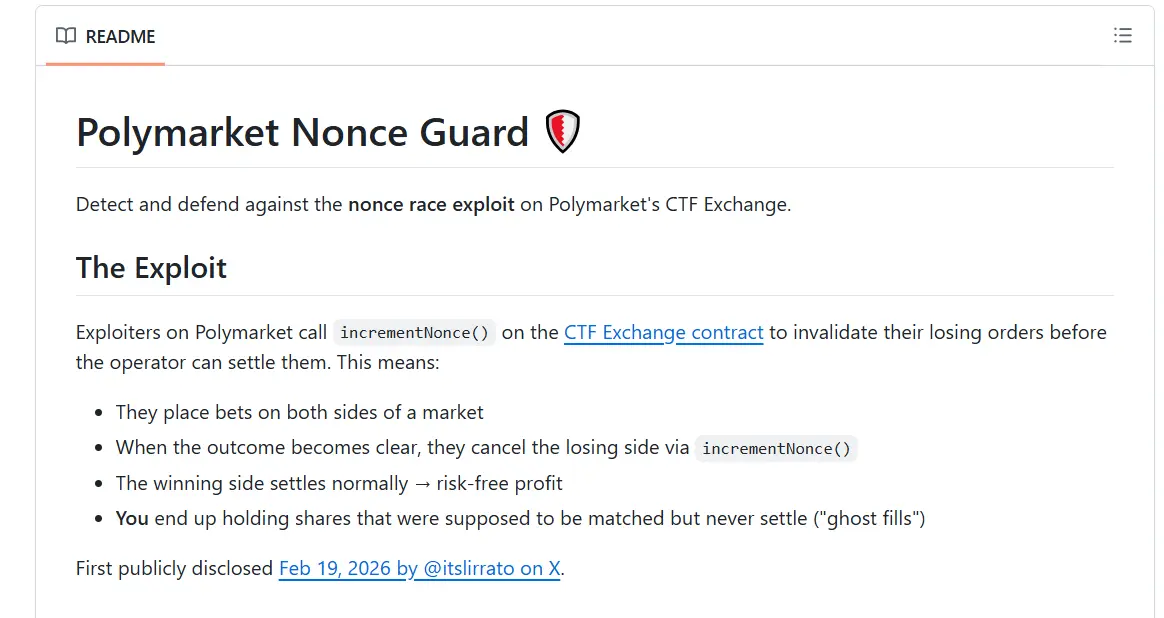

Bemerkenswert ist, dass die Community später eine „Upgrade“-Version dieses Angriffs entdeckte, genannt „Ghost Fills“ (Geisterabschlüsse). Hierbei muss der Angreifer nicht mehr die Transaktion vorzeitig auslösen, sondern nach der Off-Chain-Matchung und vor der On-Chain-Abrechnung direkt die Funktion „Alle Orders auf einmal stornieren“ im Smart Contract aufrufen. Dadurch werden die eigenen Orders sofort ungültig. Noch raffinierter: Der Angreifer kann gleichzeitig in mehreren Märkten Orders platzieren, die Preisentwicklung beobachten und nur die profitablen Orders aufrechterhalten, während er die unvorteilhaften mit dieser Methode stornieren kann – eine Art „kostenloses Call-Option“-Szenario, bei dem er nur gewinnt.

Wirtschaftliche Betrachtung des Angriffs: Wenige Cent Kosten, 16.000 US-Dollar Gewinn

Neben der direkten Entfernung von Orders der Market Maker wird dieses Off-Chain-On-Chain-Status-Desynchronisieren auch genutzt, um automatisierte Handelssysteme zu jagen. Laut Überwachung durch das GoPlus-Sicherheitsteam sind betroffen u.a. Negrisk, ClawdBots, MoltBot.

Der Angreifer löscht Orders, erzeugt „Geisterabschlüsse“ – diese Aktionen bringen an sich keinen direkten Profit. Wie kommt also das Geld in die Tasche?

PANews hat zwei Hauptwege identifiziert:

Erstens: „Nach der Säuberung Monopol-Markt machen“. Bei einem populären Prognosemarkt gibt es meist mehrere Market Maker, die konkurrieren. Die Differenz zwischen dem besten Kauf- und Verkaufspreis ist gering, z.B. 49 Cent vs. 51 Cent. Der Market Maker verdient nur 2 Cent pro Trade. Der Angreifer wiederholt „zum Scheitern verurteilte“ Transaktionen, um alle konkurrierenden Orders zu entfernen. Dann entsteht eine Marktlücke, und er platziert eigene Orders mit deutlich größeren Spreads, z.B. 40 Cent vs. 60 Cent. Ohne bessere Angebote müssen andere Trader diese Preise akzeptieren, und der Angreifer macht Gewinn durch den 20-Cent-Monopolpreis. Dieses Muster wiederholt sich: Säubern, Monopol, Profit, wieder säubern.

Zweitens: „Hunting von Hedging-Robotern“. Beispiel: Der Angreifer platziert eine 10.000-US-Dollar-„Yes“-Order bei einem Market Maker. Nach erfolgreichem Match informiert die Off-Chain-System den Roboter, er habe 20.000 „Yes“ verkauft. Der Roboter, um Risiko zu hedgen, kauft sofort 20.000 „No“ in einem anderen Markt. Doch der Angreifer lässt die 10.000-Dollar-Order auf der Chain fehlschlagen, der Roboter hat also nie verkauft. Das bedeutet, der Roboter hat nur noch die „No“-Position, aber keine „Yes“-Position mehr, um sich abzusichern. Der Angreifer kann nun in der Folge real auf dem Markt handeln, die ungesicherten Positionen des Roboters ausnutzen oder von Preisverschiebungen profitieren.

Der Kostenaufwand für einen Angriff liegt bei weniger als 0,1 US-Dollar Gas pro Runde, dauert ca. 50 Sekunden, und ein Angreifer kann mit automatisierten Systemen etwa 72 Zyklen pro Stunde durchführen. Ein Beispiel: Ein automatisiertes System mit zwei Wallets, das vollautomatisch agiert, hat bereits hunderte gescheiterte Transaktionen auf der Chain.

Der Profit: Ein markierter Angreifer-Account, der im Februar 2026 nur an 7 Märkten teilnahm, erzielte bereits 16.427 US-Dollar Gewinn, mit einzelnen Transaktionen bis zu 4.415 US-Dollar. Die Gewinne konzentrieren sich auf kurze Zeitfenster. Mit weniger als 10 US-Dollar Gas-Kosten konnte innerhalb eines Tages über 16.000 US-Dollar Gewinn generiert werden. Das ist nur ein markierter Account; die tatsächliche Zahl der Angreifer-Accounts und die Gesamtsumme der Profite könnten noch deutlich höher liegen.

Für die geschädigten Market Maker ist der Schaden schwer zu beziffern. Reddit-User, die Bots für 5-Minuten-BTC-Märkte betreiben, berichten von Verlusten in „Tausenden Dollar“. Noch gravierender ist die Opportunitätskosten durch das ständige Entfernen der Orders und die Anpassung der Market-Making-Strategien.

Das größere Problem ist: Dieses Sicherheitsloch liegt im fundamentalen Design von Polymarket. Es ist kurzfristig kaum zu beheben. Mit der öffentlichen Bekanntmachung dieser Angriffsmethode wird sie wahrscheinlich noch häufiger angewandt, was die ohnehin fragile Liquidität von Polymarket weiter schwächt.

Community-Selbsthilfe, Warnungen und Plattform-Stillstand

Bislang hat Polymarket keine detaillierte Stellungnahme oder Lösung für diese Order-Angriffe veröffentlicht. Nutzer berichten, dass dieser Bug bereits vor Monaten mehrfach gemeldet wurde, aber keine Reaktion erfolgte. Bereits bei früheren „Governance-Angriffen“ (z.B. UMA Oracle-Voting-Manipulation) hatte Polymarket sich geweigert, Rückerstattungen zu leisten.

In Ermangelung offizieller Maßnahmen beginnt die Community, eigene Lösungen zu entwickeln. Ein Entwickler hat das Open-Source-Tool „Nonce Guard“ veröffentlicht, das Echtzeit-Überwachung der Order-Stornierungen auf Polygon ermöglicht, Angreifer-Adressen blockiert und Warnsignale für Trading-Bots generiert. Diese Lösung ist jedoch nur eine Notlösung und behebt das Grundproblem nicht.

Im Vergleich zu anderen Arbitrage-Methoden könnten die potenziellen Auswirkungen dieses Angriffs noch gravierender sein.

Für Market Maker bedeutet es, dass ihre sorgfältig gepflegten Orders ohne Vorwarnung gelöscht werden können, was die Stabilität und Vorhersehbarkeit ihrer Strategien zerstört und sie möglicherweise davon abhält, weiterhin Liquidität auf Polymarket bereitzustellen.

Für Nutzer automatisierter Handelssysteme wird die Vertrauenswürdigkeit der API-Signale erschüttert, und normale Trader könnten durch plötzliche Liquiditätsverluste erheblich geschädigt werden.

Für die Plattform selbst bedeutet das: Wenn Market Maker keine Orders mehr platzieren und Bots keine Hedging-Strategien mehr fahren, wird die Orderbuch-Tiefe zwangsläufig schrumpfen. Dieser Teufelskreis verschärft sich weiter.

Verwandte Artikel

Morgan Stanley Bitcoin-ETF treibt eine dreifache Wirkung an, da 16.000 Berater den Weg für eine Multi-Milliarden-Nachfrage öffnen

Stablecoin-Volumen auf der XRP Ledger steigt sprunghaft an, während RLUSD den Markt dominiert

$789 Million Fresh Capital: Bitcoin-ETFs verzeichnen den höchsten wöchentlichen Zufluss seit Februar - U.Today

Strategie Gestern durch Aufstockung von 3.447 BTC über STRC einen Wert von 250 Mio. USD erzielt

Stablecoin-Volumen auf der XRP Ledger wächst explosionsartig, da RLUSD den Markt dominiert

Ethereum Foundation verkauft 2,8 Mio. ETH für DAI und stoppt das Staking