GoPlus Срочное предупреждение: критическая уязвимость в EngageLab SDK, возможна утечка приватных ключей у 30 млн криптокошельков

Платформа безопасности блокчейна GoPlus 10 апреля выпустила срочное предупреждение: в EngageLab SDK, широко используемом для Android push-уведомлений, обнаружена критическая уязвимость. Она затрагивает более 50,000,000 пользователей Android, из которых около 30,000,000 — пользователи криптовалютных кошельков. Злоумышленники могут развернуть на устройствах жертв вредоносное ПО, выдающее себя за легитимные приложения, чтобы похищать приватные ключи криптокошельков и учетные данные для входа.

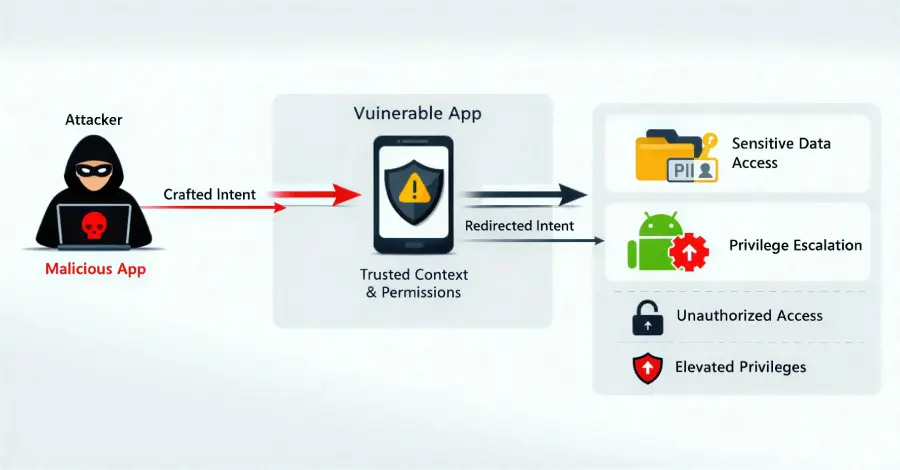

Технический принцип уязвимости: цепочка атак между приложениями с бесшумным выполнением

(Источник:GoPlus)

(Источник:GoPlus)

Ключевой дефект этой уязвимости заключается в том, что EngageLab SDK при обработке механизма обмена Intent-сообщениями в Android не проводит достаточную проверку источника. Intent — это легитимный механизм передачи команд между приложениями Android, однако реализация EngageLab SDK позволяет неавторизованным источникам обходить обычные процедуры проверки и инициировать выполнение целевым приложением чувствительных операций.

Полная цепочка атаки из трех шагов

Внедрение вредоносного приложения: злоумышленник маскирует вредоносное ПО под легитимное App и побуждает жертву установить его на том же Android-устройстве.

Инъекция вредоносного Intent: вредоносное App отправляет на том же устройстве интегрированным в систему криптокошелькам или финансовым приложениям специально сформированные вредоносные Intent-сообщения.

Выполнение действий с превышением полномочий: после получения Intent целевое приложение выполняет неавторизованные действия без ведома пользователя, включая кражу приватных ключей кошельков, учетных данных для входа и других чувствительных данных.

Наибольшая опасность этой цепочки атаки состоит в ее незаметности: жертве не требуется никаких активных действий. Достаточно, чтобы на устройстве одновременно присутствовали вредоносное приложение и приложение с уязвимой версией EngageLab SDK — и атака может завершиться в фоновом режиме.

Масштаб последствий: пользователи криптовалют сталкиваются с риском необратимой потери активов

EngageLab SDK как широко развернутый базовый компонент push-уведомлений встроен в тысячи Android-приложений, из-за чего масштаб воздействия достиг 50,000,000 устройств. Среди них пользователи криптовалютных кошельков — около 30,000,000.

Как только приватный ключ криптокошелька утечет, злоумышленник получает полный контроль над ончейн-активами жертвы. А поскольку транзакции в блокчейне имеют необратимый характер, такие потери практически невозможно вернуть; степень риска значительно выше, чем при обычных инцидентах с утечкой данных в приложениях.

Срочные меры реагирования: немедленный чек-лист действий для разработчиков и пользователей

Рекомендации по обеспечению безопасности с разбиением по группам

- Разработчики и производители приложений

· Немедленно проверьте, интегрирован ли в продукт EngageLab SDK, и убедитесь, что текущая версия ниже 4.5.5

· Обновитесь до EngageLab SDK 4.5.5 или более новой официальной исправленной версии (см. официальную документацию EngageLab)

· Переиздайте обновленную версию и сообщите пользователям, чтобы они как можно скорее завершили обновление

- Обычные пользователи Android

· Немедленно перейдите в Google Play и обновите все приложения, в первую очередь — криптовалютные кошельки и финансовые приложения

· Проявляйте настороженность к приложениям из неизвестных источников или неофициальных каналов загрузки; при необходимости немедленно удаляйте

· Если вы подозреваете, что приватный ключ уже утек, следует немедленно создать новый кошелек на безопасном устройстве, перенести активы и навсегда отключить старый адрес

Частые вопросы

Что такое EngageLab SDK и почему он широко интегрирован в криптовалютные кошельки?

EngageLab SDK — это сторонний программный пакет, предоставляющий функцию Android push-уведомлений. Благодаря простоте развертывания его используют многие приложения. Push-уведомления — практически стандартная функция для всех мобильных приложений, поэтому EngageLab SDK широко присутствует в криптовалютных кошельках и финансовых приложениях, что и привело к масштабу воздействия в 50,000,000 пользователей.

Как проверить, затронуто ли мое устройство этой уязвимостью?

Если на вашем Android-устройстве установлены криптовалютный кошелек или финансовое приложение и оно еще не обновлено до последней версии, существует риск быть затронутым. Рекомендуется немедленно обновить все приложения в магазине Google Play. Разработчики могут подтвердить, используют ли они EngageLab SDK версий ниже 4.5.5, проверив номер версии SDK внутри приложения.

Если приватный ключ уже утек, как действовать срочно?

Немедленно создайте новый адрес кошелька на незараженном безопасном устройстве, перенесите все активы исходного кошелька на новый адрес и навсегда отключите исходный адрес. Одновременно измените пароли входа на всех соответствующих платформах и включите двухфакторную аутентификацию для аккаунта, чтобы снизить риск дальнейших взломов.

Связанные статьи

Крипто-взломы подогревают дискуссию о токенизации Уолл-стрит

Volo Protocol потерял $3.5M в хаке на Sui, обязуется компенсировать убытки и заморозить средства хакера

Французская семья вынуждена перевести средства $820K в криптовалюте после вооруженного вторжения в дом

DOJ запустил процесс компенсаций для жертв мошенничества OneCoin: доступно $40M+ восстановленных активов

На создателей AI16Z и ELIZAOS подали в суд по обвинениям в мошенничестве на $2,6 млрд; падение токена на 99,9% от пика

SlowMist сообщает: активное вредоносное ПО macOS MacSync Stealer, нацеленное на пользователей криптовалют