Искусственный интеллект допустил ошибку при написании кода: перестаньте возвеличивать AI, кодирование Claude привело к убыткам DeFi-платформы в 1,78 миллиона долларов

Автор: Линьсинь Крипто Лаборатория

1. Предпосылки инцидента: скрытая опасность в настройке оракула

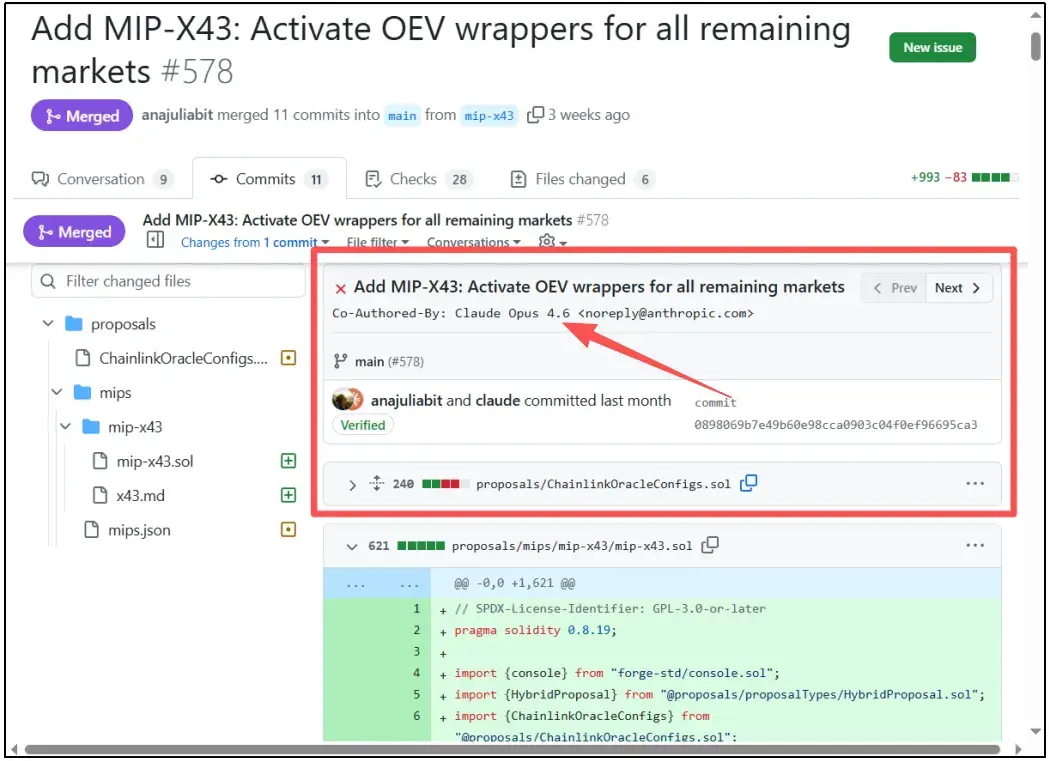

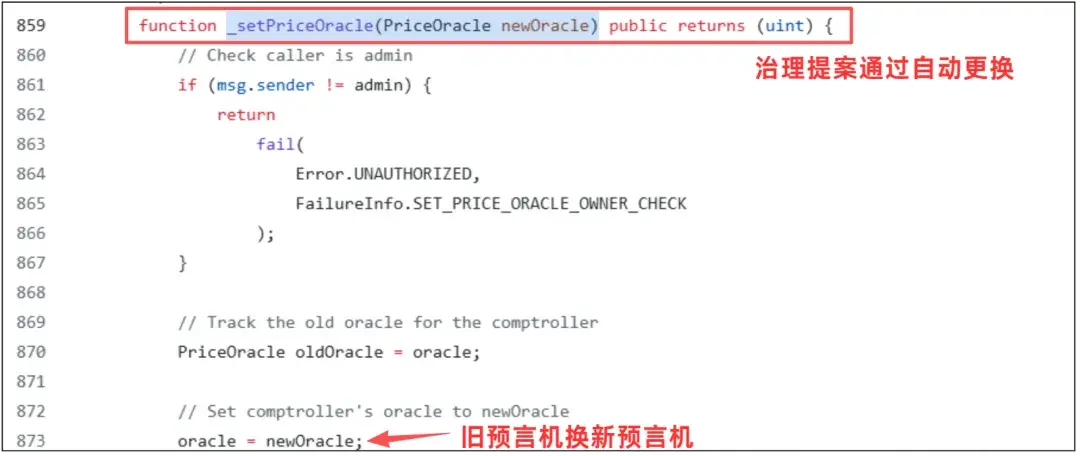

Причина атаки кроется в предложении по управлению (MIP-X43), которое активировало новую конфигурацию Chainlink оракула на рынках Moonwell в сетях Base и Optimism. (Примечание: оракул — это инструмент получения актуальных данных перед их внесением в блокчейн)

В таких кредитных протоколах, как Moonwell, пользователи вносят активы, такие как cbETH, в качестве залога, чтобы одолжить другие токены. Если рынок падает и стоимость залога снижается, а его цена становится меньше долга, автоматический робот ликвидирует позицию (суммарные средства пользователя), погашает долг и удерживает залог по скидке.

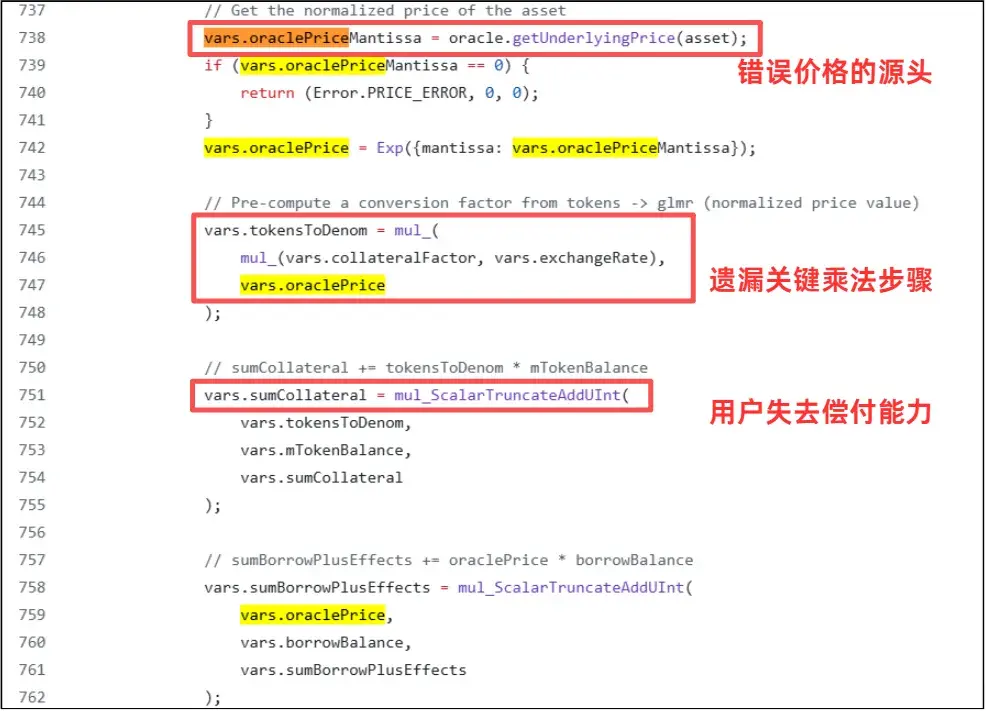

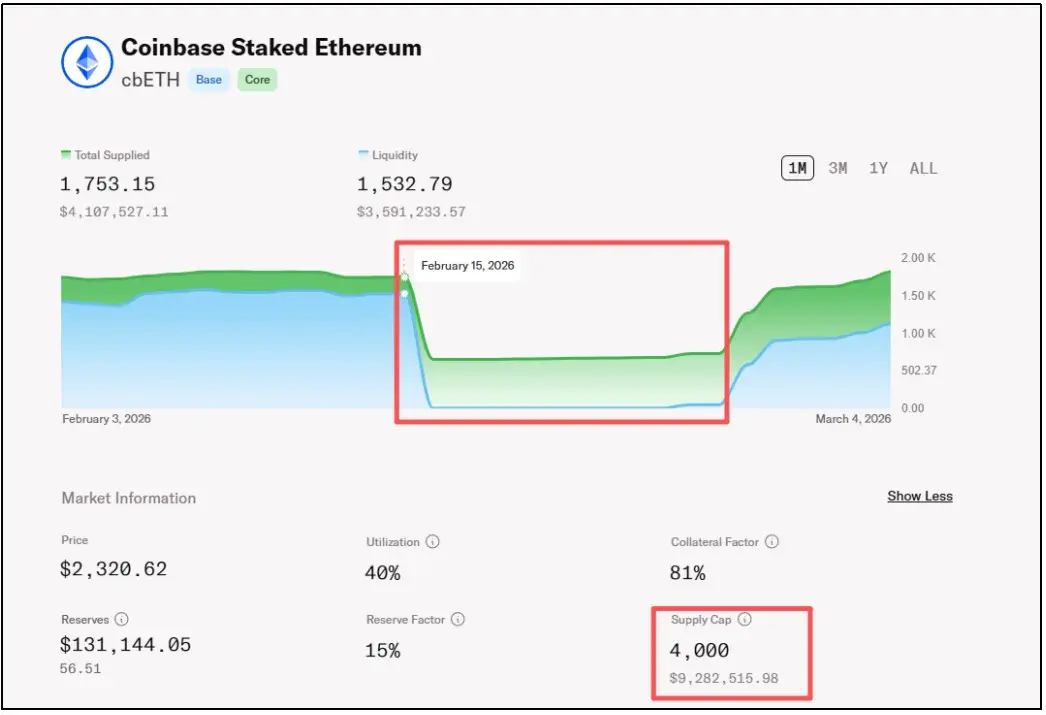

До инцидента, рынок cbETH в Moonwell был крупным по объему и залогам, однако тестирование оракула было недостаточным: пропущен один шаг умножения, что привело к серьезной ошибке в цене и резкому росту риска.

2. Анализ инцидента: ИИ ошибся в коде

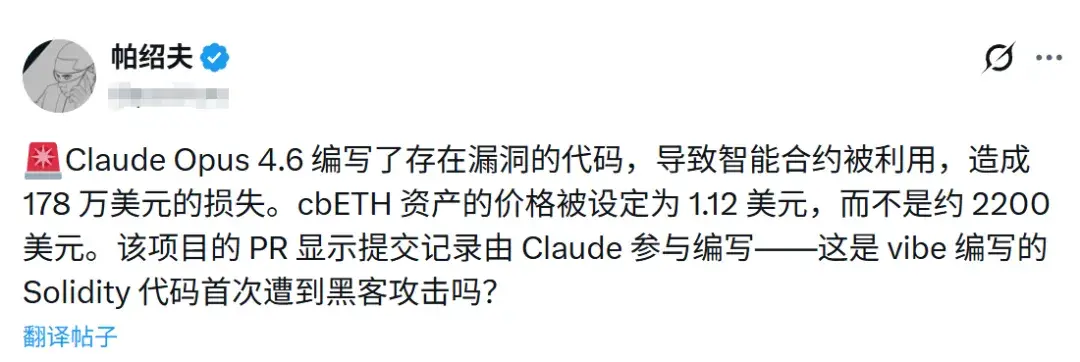

Этот случай — первый в индустрии, вызванный автоматизированным кодированием с помощью Vibe Coding (AI-помощник), что привело к внутренней безопасности на блокчейне. Основная проблема — низкоуровневая, но смертельно опасная уязвимость в настройке оракула.

1. Причина уязвимости

Истоки инцидента — неправильная оценка стоимости cbETH оракулом. cbETH — это ликвидный токен стейкинга, стоимость которого включает накопленные награды за стейкинг. В норме 1 cbETH примерно равен 1.12 ETH.

Следовательно, правильная формула определения цены в долларах должна быть:

цена cbETH в долларах = (курс cbETH к ETH) × (цена ETH в долларах)

Например: если 1 cbETH ≈ 1.12 ETH, а 1 ETH ≈ 2200 долларов, то реальная стоимость 1 cbETH — около 2464 долларов.

Однако в коде, сгенерированном AI-инструментом Claude, из-за отсутствия полноценной логической проверки, цена cbETH напрямую указывалась через источник cbETHETH_ORACLE. Этот источник предоставлял только курс обмена cbETH к ETH (то есть 1.12), но не давал информации о цене ETH в долларах.

Эта ошибка — пропущенный важный шаг умножения — привела к тому, что программа воспринимала курс обмена как цену в долларах. Активы, стоимость которых должна была быть более 2400 долларов, в системе ошибочно отображались как 1.12 доллара, что недооценило их более чем на 99.9%, разница составила почти 2000 раз.

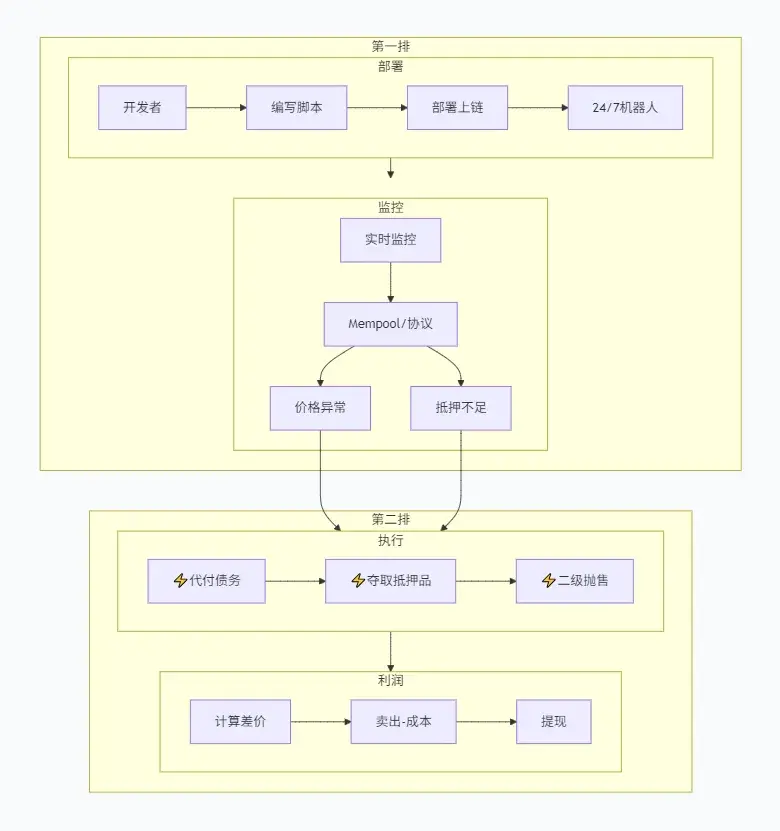

2. Восстановление атаки

Крайне недооцененная система активов привела к тому, что множество обычных пользователей оказались в положении залога, признанного системой неплатежеспособным. Процесс эксплуатации уязвимости был очень быстрым и автоматизированным:

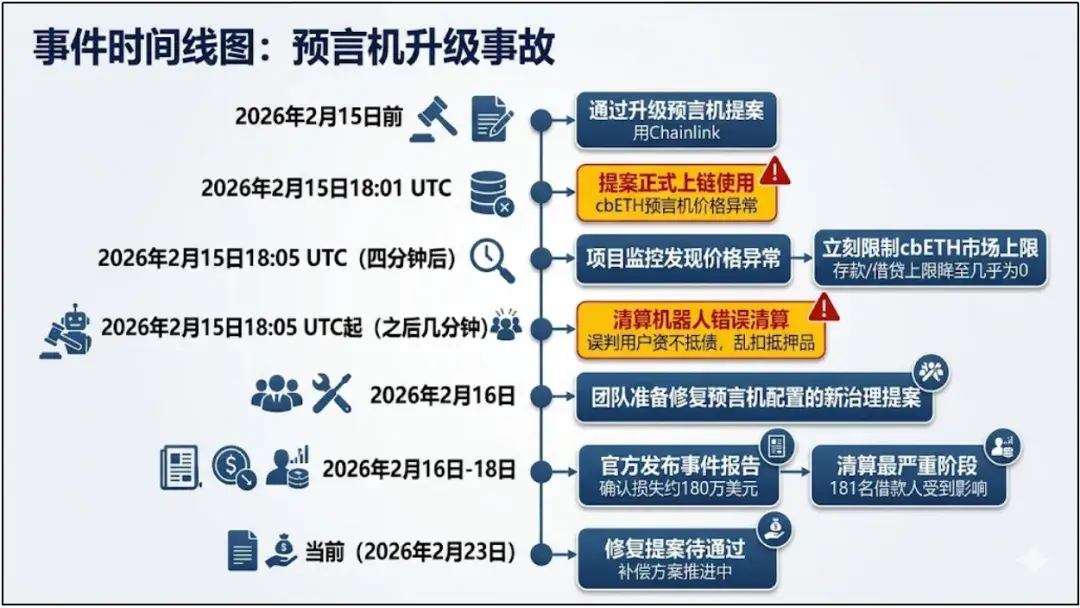

16 февраля 2026 года в 2:01 по UTC+8 завершилась реализация предложения MIP-X43, и в сети Base активировался неправильно настроенный оракул cbETH.

Боты-ликвидаторы, следя за возможностями получения прибыли, через мгновенные займы быстро взяли небольшие суммы USDC по очень низкой стоимости, чтобы погасить долги заемщиков (так как система считала, что 1 cbETH стоит чуть больше 1 доллара), и получили право на ликвидацию.

После захвата залога из cbETH с реальной высокой стоимостью, боты немедленно продали его на DEX по рыночной цене, получив прибыль. За несколько минут несколько ботов циклически повторяли операции, в результате было захвачено 1096.317 cbETH.

Это не было заранее спланированной хакерской атакой, а просто выполнение абсурдного кода ликвидатора. Поскольку здесь не было традиционного “вора”, куда же делись эти 1,78 миллиона долларов, исчезнувшие из системы? Ответ — в дальнейшем движении средств.

3. Направление движения средств: нет хакера, есть арбитражник

Поскольку здесь не было классического хакера, куда же делись эти 1,78 миллиона долларов?

Куда ушли деньги?

Ответ — за кулисами стоят арбитражники, запустившие ликвидаторских ботов.

Эти боты не появились из ниоткуда. Их создали реальные программисты или команды квантов (MEV-ищущие), написавшие автоматизированные скрипты, размещённые в сети. Когда система из-за ошибки AI пропустила умножение и продала активы по цене чуть выше доллара, эти боты мгновенно заметили возможность.

Они автоматически погасили долги по более чем доллару, захватили ценные залоги и перепродали их по рыночной цене. В итоге почти 1,78 миллиона долларов прибыли оказались в личных криптовалютных кошельках владельцев ботов. Используя уязвимость системы, они легально и по правилам вывели эти деньги.

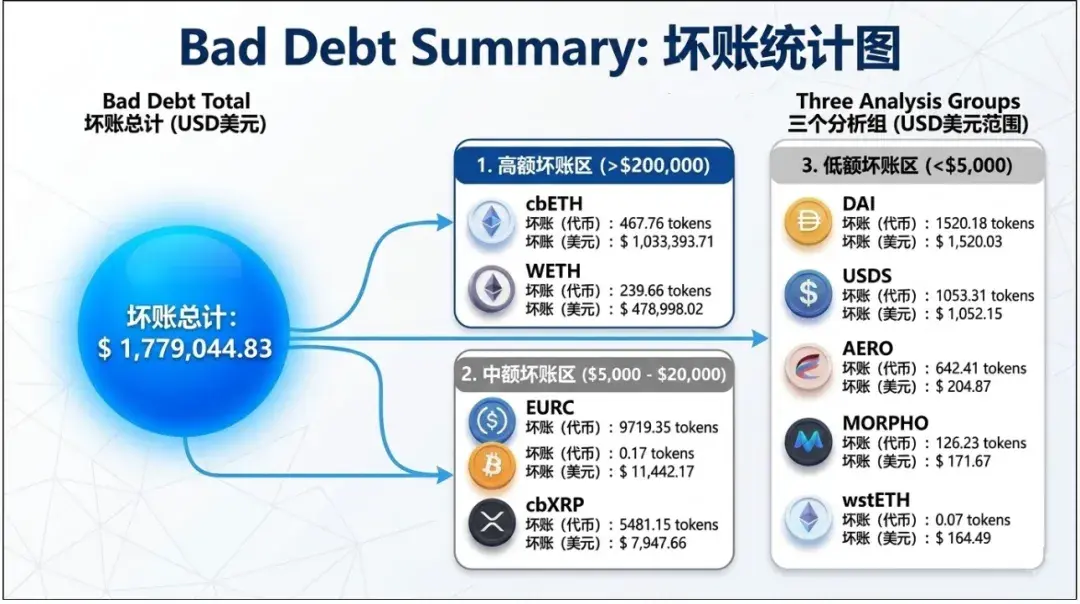

В ходе инцидента было потеряно 11 видов активов, сумма убытков по каждому — ниже:

После этого команда Moonwell быстро приостановила кредитование и ликвидацию, предложила новые исправления и заново настроила параметры оракула. Чтобы восстановить доверие, протокол был вынужден использовать средства из казны, чтобы покрыть убытки в размере 1,78 миллиона долларов, и полностью компенсировать пострадавших пользователей.

4. AI во главе: повышение эффективности или опасность для безопасности?

После инцидента большинство обсуждений сводилось к тому, что “Claude написал смертельную уязвимость”, однако объективно, обвинять AI в этих 1,78 миллиона долларов — несправедливо.

Эта уязвимость — вовсе не сложная, а очень простая настройка — пропущен один курс обмена.

Честно говоря, такую ошибку мог допустить и человек-программист. Это не какая-то сложная уязвимость, а элементарная ошибка.

Главное — весь процесс контроля проекта был формальностью. Перед запуском никто не проверял вручную, что “цены разумные”. Если бы вы дали правильные инструкции, AI мог бы написать тесты и проверки, чтобы предотвратить такие ошибки.

Самое важное — урок из этого инцидента — не в том, что “AI не умеет писать код”, а в том, что люди, торопясь, упустили самый важный этап — проверку и аудит.

Насколько бы AI ни был хорош, он не понимает реальную ценность денег и не может нести ответственность. AI — это инструмент, который помогает человеку, а не замена человека. Он не должен управлять процессами полностью, а лишь дополнять их.

5. Итог: когда AI пишет код, человек должен оставаться бдительным

Инцидент с Moonwell по сути несложен: не было супер-хакера, сложных уязвимостей или сложных атак. Просто AI ошибся в коде, а человек этого не заметил.

Но в мире блокчейна одна ошибка в коде может стоить миллионы долларов. В DeFi код — это правила, и как только правила записаны в цепочку, они исполняются без сомнений. Чем больше проектов полагается на “Vibe Coding”, тем важнее, чтобы аудит и управление рисками оставались последней линией защиты.

Технологии становятся всё более автоматизированными, но безопасность — никогда не должна автоматизироваться полностью.

Связанные статьи

На создателей AI16Z и ELIZAOS подали в суд по обвинениям в мошенничестве на $2,6 млрд; падение токена на 99,9% от пика

SlowMist сообщает: активное вредоносное ПО macOS MacSync Stealer, нацеленное на пользователей криптовалют

Северокорейская группа Лазарус развернула вредонос Mach-O Man для кражи учетных данных криптовалютных кошельков у пользователей macOS

ZachXBT предупреждает против банкоматов Bitcoin Depot с наценкой на биткоин свыше 44%

Протокол конфиденциальности Umbra отключил фронтенд, чтобы блокировать злоумышленников от отмывания похищенных средств Kelp

SlowMist 23pds Уведомление: Lazarus Group выпустила новый набор инструментов для macOS, нацеленный на криптовалюты