O que é Cysic (CYS)?

O que é a Cysic?

(Fonte: cysic_xyz)

A Cysic é uma infraestrutura de computação descentralizada desenvolvida sob a visão ComputeFi, destinada a transformar GPUs, ASIC miners e servidores em recursos programáveis, verificáveis e líquidos. O objetivo da Cysic é tornar a computação acessível a todos, desbloqueando ativos computacionais líquidos, programáveis e verificáveis. Tal como a DeFi democratizou o acesso ao capital, a ComputeFi liberta recursos computacionais anteriormente confinados a plataformas fechadas.

ComputeFi: Financeirização da Computação

A ComputeFi é o conceito-chave apresentado pela Cysic, convertendo GPUs, ASICs e outros aceleradores num mercado global acessível. Na ComputeFi, os utilizadores podem solicitar, executar e verificar todo o tipo de tarefas computacionais de forma transparente — desde provas ZK a inferência de IA ou mineração de criptomoedas.

Por que é que a ComputeFi é essencial?

Ao longo da última década, recursos digitais como finanças, armazenamento e largura de banda foram gradualmente descentralizados, mas a computação mantém-se altamente concentrada. Grandes fornecedores cloud como AWS, Google Cloud e Azure controlam o mercado de computação para IA. A mineração tornou-se industrializada, as redes de provas de conhecimento zero permanecem experimentais e o mercado de computação para IA está fragmentado.

Ao contrário do armazenamento ou da largura de banda, a computação é complexa por natureza. O treino de grandes modelos de linguagem (LLMs), a geração de provas zkSNARK e a mineração de blocos Bitcoin exigem hardware, software e lógica de verificação próprios. Esta complexidade justifica a inexistência de um mercado universal de computação.

Características principais da ComputeFi

- Programável: Tal como a composição de capital na DeFi, a ComputeFi permite computação composável via APIs e workflows.

- Verificável: Os resultados computacionais são validados por provas criptográficas, computação redundante ou mecanismos de consenso.

- Líquida: Horas de GPU, taxas de hash de ASIC e provas ZK podem ser negociadas entre diferentes domínios.

- Acessível: Desde laboratórios de IA a estudantes com PC de gaming, qualquer pessoa pode solicitar ou fornecer computação.

A Cysic liberta a computação de recursos fechados, criando uma economia computacional descentralizada.

Cysic Network: Funções e Mecanismos

A Cysic Network agrega diferentes participantes num ecossistema descentralizado, constituindo o ecossistema ComputeFi. Os principais intervenientes são:

- Fornecedores de Computação: Desde GPUs individuais a clusters industriais de ASIC, fornecem recursos computacionais, recebem tarefas e devolvem resultados.

- Solicitantes de Tarefas: dApps, empresas ou utilizadores que necessitam de computação, como operadores de rollup, redes de provas zkVM ou pools de mineração de criptomoedas.

- Verificadores: Verificam autonomamente a exatidão dos resultados computacionais, recorrendo a computação redundante ou métodos criptográficos.

- Marketplace: A camada de coordenação ComputeFi associa tarefas a fornecedores, equilibrando desempenho, equidade e fiabilidade.

Por exemplo, num workflow de prova ZK: o solicitante apresenta requisitos e recompensas, os fornecedores licitam a tarefa e, após a conclusão, os verificadores inspecionam os resultados. As recompensas são distribuídas entre fornecedores e verificadores, e todo o processo é registado na blockchain da Cysic Network.

Na ComputeFi, os recursos computacionais são quantificados em unidades de carga de trabalho:

- Computação GPU em FLOPs

- Computação ASIC em taxa de hash

- Computação de provas em ciclos zkVM

O protocolo uniformiza recursos heterogéneos, permitindo precificação, alocação e negociação equitativas.

Arquitetura do Sistema e Segurança

A Cysic Network é construída com Cosmos CDK como blockchain Layer-1 e utiliza o consenso CometBFT, que garante a integridade da rede mesmo se até um terço dos nós for malicioso ou defeituoso. O mecanismo Proof-of-Compute considera tanto o staking de tokens como a participação computacional no consenso.

A arquitetura da rede divide-se em quatro camadas:

- Camada de Hardware: Servidores CPU/GPU/FPGA, dispositivos de mineração e dispositivos móveis

- Camada de Consenso: Consenso CometBFT BFT, assegurando segurança e tolerância a falhas

- Camada de Execução: Garante o agendamento de tarefas, encaminhamento de trabalhos, bridging e votação, implementada via smart contracts EVM

- Camada de Produto: Interfaces para o utilizador, incluindo marketplaces de provas ZK, frameworks de inferência de IA e plataformas de mineração de criptomoedas

Esta arquitetura modular permite atualizações independentes de cada camada, integração rápida de novos sistemas de prova e modelos de IA, e interfaces claras para programadores e fornecedores de hardware.

Coconceção de Hardware e Protocolo

A principal vantagem competitiva da Cysic reside na integração vertical entre hardware e protocolo:

- ZK ASIC: ASICs especializados aumentam o throughput e a eficiência energética das provas de conhecimento zero, suportando provas de bloco em tempo real na Ethereum.

- Clusters GPU: Otimizados para inferência e treino de IA, oferecem alto throughput e execução fiável.

- Mineradores Portáteis: Mineradores Dogecoin/Bitcoin de baixo consumo, fáceis de integrar na rede, promovendo a participação retalhista.

- Suporte a Recursos Heterogéneos: Para além de hardware proprietário, inclui GPUs comerciais e clusters HPC, assegurando descentralização e participação global.

A coconceção de hardware e protocolo fundamenta o fornecimento da ComputeFi em infraestruturas reais e escaláveis.

Casos de Utilização e Exemplos

A ComputeFi aplica-se a múltiplos setores e casos de utilização:

- Mercado de IA: Implementação de modelos sob pedido, pagamento por inferência e verificadores garantem precisão dos resultados.

- Infraestrutura Blockchain: Rollups e cadeias de privacidade podem externalizar a computação de provas ZK, partilhando receitas com fornecedores.

- Integração de Mineração: O poder de mineração tradicional atua como liquidez ComputeFi, permitindo alternância flexível entre tarefas de IA ou ZK.

- HPC Científico: Oferece computação verificável e económica para investigação, incluindo genómica e modelação climática.

Exemplos incluem:

- Provas de Bloco Ethereum: Fornecedores distribuídos globalmente partilham tarefas de prova, reduzindo latência e custos.

- Inferência de IA Verificável: Os utilizadores pagam apenas por resultados corretos, viabilizando APIs de IA descentralizadas.

- Integração de Mineração Dogecoin: Mineradores retalhistas participam na ComputeFi, ampliando a descentralização e a adoção de base.

Tokenomics

A Cysic adota um modelo dual-token: $CYS e $CGT.

- $CYS: Token nativo, utilizado para taxas de transação, recompensas de bloco e atividades de rede, sustentando a vitalidade do ecossistema.

- $CGT: Token de governação, obtido por staking de $CYS numa relação 1:1, usado para governação e gestão de pools de computação. O período de unstaking é superior ao de staking.

Distribuição de Tokens

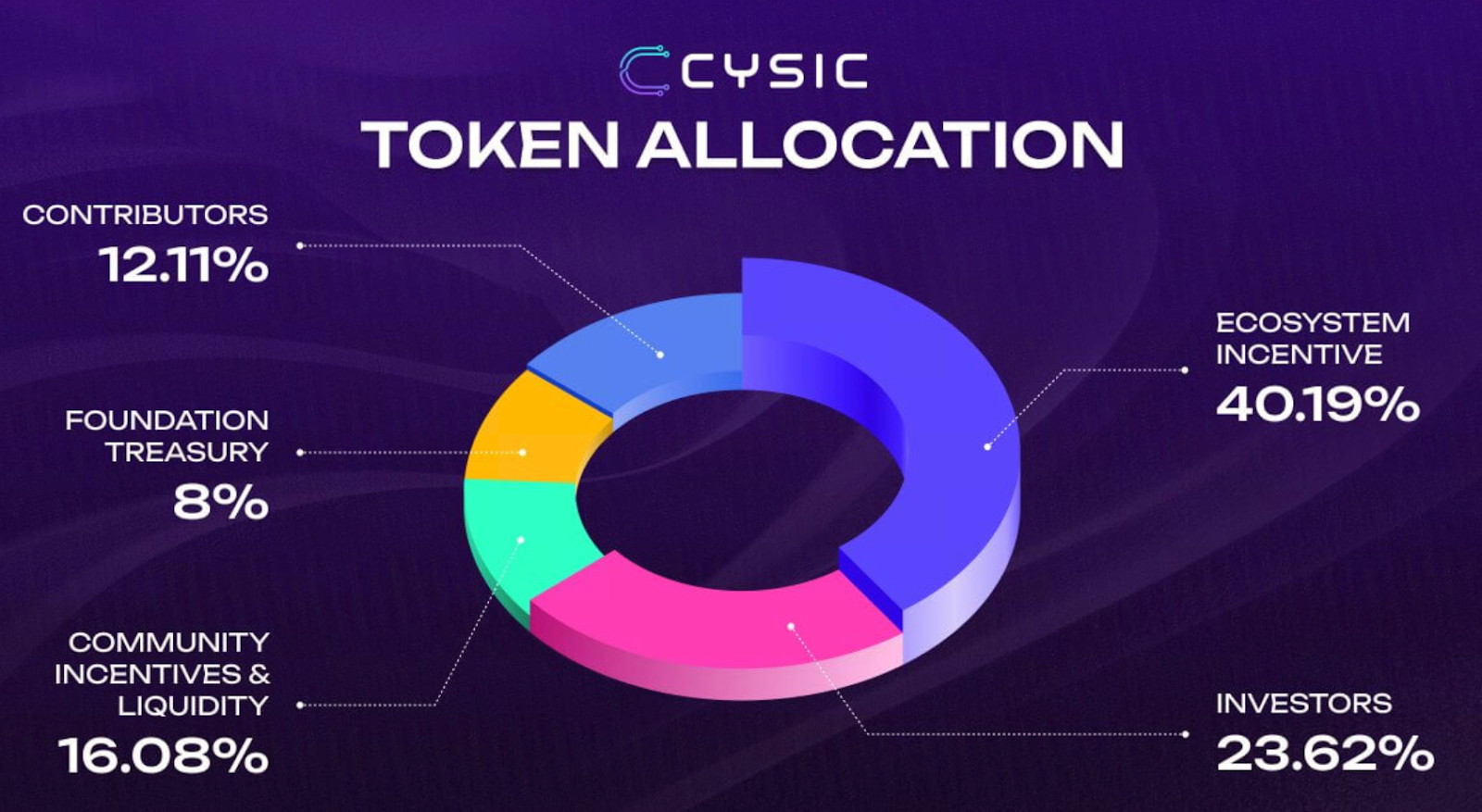

Oferta total: 1 bilião $CYS (fixa, sem inflação):

- Incentivos ao Ecossistema 40,19%: Subvenções dinâmicas, recompensas, incentivos de mineração e staking, transição gradual para controlo DAO.

- Investidores 23,62%: Apoio em seed e Série A, 12 meses de bloqueio mais 12 meses de distribuição linear.

- Contribuidores 12,11%: Alocação à equipa central, 12 meses de bloqueio mais 36 meses de distribuição linear.

- Incentivos à Comunidade e Liquidez 16,08%: Participantes em testnet, recompensas NFT, airdrops de governação e liquidez inicial.

- Tesouraria da Fundação 8%: Operações de protocolo, investigação e upgrades, 12 meses de bloqueio mais 24 meses de distribuição linear, sob controlo DAO.

(Fonte: Cysic)

Este modelo incentiva fornecedores de computação, verificadores e participação comunitária, estabelecendo uma economia de rede descentralizada e autossustentável.

Para saber mais sobre Web3, clique para se registar: https://www.gate.com/

Resumo

A computação é hoje o recurso mais crítico da era digital, mas permanece sob domínio de grandes fornecedores cloud e pools industriais de mineração. A Cysic, através da ComputeFi, transforma GPUs, ASICs e aceleradores num mercado global programável, verificável e líquido, quebrando barreiras computacionais e integrando provas ZK, inferência de IA, mineração e workloads HPC. A arquitetura modular garante escalabilidade, enquanto a integração vertical de hardware e protocolo oferece utilidade real. ComputeFi é mais do que um serviço — é um ativo acessível a todos, em qualquer lugar. A Cysic está a construir a próxima geração da fundação computacional Web3, potenciando o futuro da IA, das criptomoedas e da investigação científica.

Artigos relacionados

Análise de tokenomics do JTO: distribuição, casos de utilização e valor de longo prazo

Jito vs Marinade: Análise comparativa dos protocolos de Staking de liquidez na Solana

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

Como utilizar o Raydium? Guia para principiantes sobre negociação e participação em liquidez