حادث تسميم المهاجمين للـ LiteLLM: تسرب 500 ألف بيانات اعتماد، وقد يتم اختراق محافظ التشفير—كيف تتحقق مما إذا كنت قد تم اختراقك؟

المؤلف: HIBIKI، مدينة التشفير

تعرض LiteLLM لهجوم سلسلة التوريد، تسرب مئات جيجابايت من البيانات و 500,000 شهادة

يعتبر LiteLLM، الحزمة مفتوحة المصدر التي تحقق تحميل يومي يصل إلى 3.4 مليون مرة، جسرًا مهمًا للعديد من المطورين للربط بين نماذج اللغة الكبيرة (LLM)، ولكنه أصبح مؤخرًا هدفًا للقراصنة. تقدّر كاسبرسكي أن هذا الهجوم أدى إلى تعرض أكثر من 20,000 مستودع من الأكواد لمخاطر، ويدعي القراصنة أنهم سرقوا مئات جيجابايت من البيانات السرية وأكثر من 500,000 من بيانات حسابات المستخدمين، مما أثر بشكل كبير على تطوير البرمجيات والبيئة السحابية عالميًا.

بعد تتبع الخبراء في الأمن السيبراني، اكتشفوا أن مصدر حادثة قراصنة LiteLLM هو في الواقع أداة أمنية مفتوحة المصدر تُستخدم من قبل العديد من الشركات لفحص ثغرات النظام، وهي Trivy.

هذه حالة نموذجية من هجوم سلسلة التوريد (Supply Chain Attack)، حيث يستهدف القراصنة الأدوات الموثوقة التي تعتمد عليها الأهداف، مما يسمح لهم بإدخال كود خبيث بشكل خفي، كما لو كانوا قد سمموا مصدر المياه في محطة معالجة المياه، مما يجعل جميع المستهلكين يتعرضون للخطر دون أن يدركوا ذلك.

مصدر الصورة: Trivy | مصدر حادثة قراصنة LiteLLM، كانت في الواقع أداة أمنية مفتوحة المصدر تُستخدم من قبل العديد من الشركات لفحص ثغرات النظام، وهي Trivy.

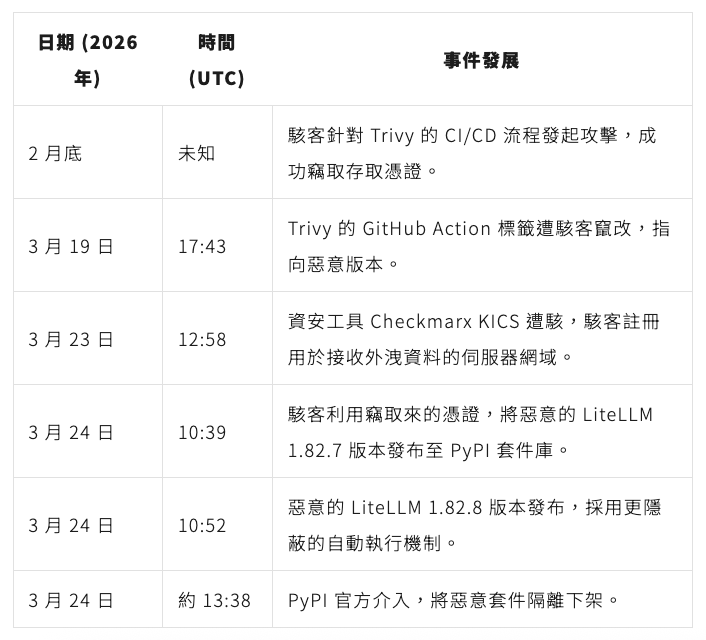

سير العملية الكاملة لهجوم LiteLLM: من أداة الأمن السيبراني إلى انفجارات متتالية في الحزمة الذكية وفقًا لتحليل شركة Snyk وكاسبرسكي، تم زرع بذور حادثة هجوم LiteLLM في أواخر فبراير 2026. استغل القراصنة ثغرة في CI/CD الخاصة بـ GitHub (وهي عملية آلية لاختبار البرمجيات وإصدارها) لسرقة بيانات الوصول (Token) لمشرفي Trivy. نظرًا لأن البيانات لم تُسحب بالكامل، تمكن القراصنة في 19 مارس من تعديل علامة الإصدار لـ Trivy، مما جعل العملية الآلية تقوم بتنزيل أداة الفحص التي تحتوي على كود خبيث. بعد ذلك، استخدم القراصنة نفس الأسلوب للسيطرة على صلاحيات إصدار LiteLLM في 24 مارس، وقاموا بتحميل الإصدارات 1.82.7 و 1.82.8 التي تحتوي على كود خبيث. في هذه الأثناء، أثناء اختبار المطور Callum McMahon لوظيفة إضافية في محرر Cursor، تم تنزيل النسخة الأحدث من LiteLLM تلقائيًا، مما أدى إلى استنفاد موارد حاسوبه على الفور. من خلال مساعد الذكاء الاصطناعي Debug، اكتشف أن الكود الخبيث يحتوي على عيب يؤدي إلى تفعيل “قنبلة الفرع” (Fork Bomb)، وهي نوع من البرمجيات الخبيثة التي تستنسخ نفسها باستمرار وتستنفد ذاكرة الحاسوب وموارد المعالجة، مما جعل هذا الهجوم الخفي يكشف مبكرًا. وفقًا لتحليل Snyk، تم تقسيم الكود الخبيث في هذا الهجوم إلى ثلاث مراحل:

- جمع البيانات: يقوم البرنامج بجمع معلومات حساسة من الحاسوب المصاب، بما في ذلك مفاتيح SSH للاتصال عن بُعد، وبيانات الوصول للخدمات السحابية (AWS، GCP)، بالإضافة إلى رموز البذور لمحافظ العملات المشفرة مثل البيتكوين والإيثيريوم.

- التشفير والتسرب: يتم تشفير البيانات المجمعة وتعبئتها، ثم إرسالها سرًا إلى نطاق مزيف تم تسجيله مسبقًا من قبل القراصنة.

- الاستمرار في التواجد والحركة الأفقية: يقوم البرنامج الخبيث بزرع باب خلفي في النظام، وإذا اكتشف Kubernetes، وهي منصة مفتوحة المصدر تستخدم لنشر وإدارة التطبيقات الحاوية بشكل آلي، سيحاول أيضًا نشر البرنامج الخبيث عبر جميع العقد في الكلاستر.

خط الزمن لهجوم سلسلة التوريد على LiteLLM و Trivy

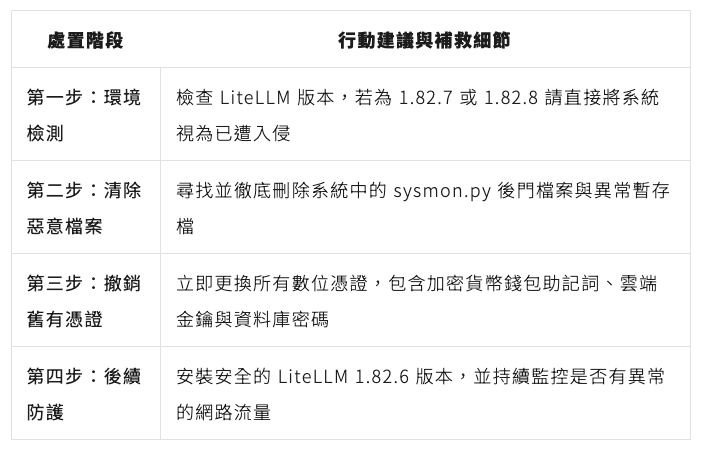

هل محافظك وشهاداتك آمنة؟ دليل الكشف والتعافي

إذا كنت قد قمت بتثبيت أو تحديث حزمة LiteLLM بعد 24 مارس 2026، أو إذا كانت بيئة تطويرك الآلية تستخدم أداة فحص Trivy، فمن المحتمل جدًا أن نظامك قد تعرض للاختراق.

وفقًا لتوصيات Callum McMahon و Snyk، فإن الأولوية في الحماية والتعافي هي تأكيد نطاق الضرر وإغلاق الأبواب الخلفية للقراصنة بشكل كامل.

- zizmor: هي أداة للتحليل الثابت، وللكشف عن أخطاء إعداد GitHub Actions.

- gato و Gato-X: تستخدم هاتان النسختان من الأداة بشكل رئيسي للمساعدة في تحديد عمليات الأنابيب (pipelines) الآلية التي تحتوي على ثغرات هيكلية.

- allstar: تطبيق GitHub تم تطويره بواسطة مؤسسة الأمان المفتوحة (OpenSSF)، مصمم لتعيين وتنفيذ سياسات الأمان في منظمات ومستودعات GitHub.

وراء هجوم LiteLLM، القراصنة يراقبون بالفعل جنون تربية الكركند

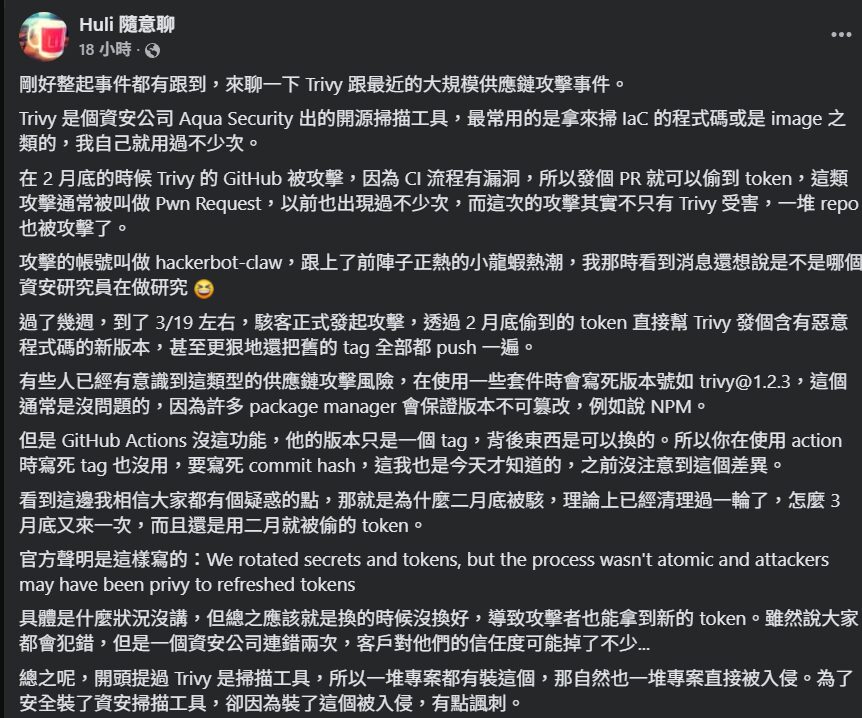

وفقًا لتحليل Snyk والمهندس Huli المتخصص في مجال الأمن السيبراني، فإن الجناة وراء هذه القضية هم مجموعة قراصنة تُعرف باسم TeamPCP، وقد بدأت هذه المجموعة نشاطها منذ ديسمبر 2025، وغالبًا ما تنشئ قنوات عبر تطبيقات المراسلة مثل Telegram للقيام بأنشطتها.

أشار Huli إلى أن القراصنة خلال الهجوم، استخدموا مكون هجوم تلقائي يسمى hackerbot-claw. الاسم يلعب بشكل ذكي على الطفرة الأخيرة في مجال الذكاء الاصطناعي المتعلقة بعميل الذكاء الاصطناعي الشهير OpenClaw.

استهدف هؤلاء القراصنة بدقة أدوات البنية التحتية ذات الصلاحيات العالية والمستخدمة بشكل واسع، بما في ذلك Trivy و LiteLLM، كما أنهم يعرفون كيفية استغلال أحدث الاتجاهات في الذكاء الاصطناعي لتوسيع نطاق الهجوم، مما يظهر أساليب إجرامية منظمة ومستهدفة بشكل كبير.

مصدر الصورة: Huli دردشة عشوائية | المهندس Huli المتخصص في مجال الأمن السيبراني يشرح حادثة هجوم سلسلة التوريد على Trivy و LiteLLM (لقطات جزئية)

مع انتشار أدوات الذكاء الاصطناعي، أصبحت إدارة التحكم في الأذونات وأمان سلسلة التوريد في عمليات التطوير خطرًا لا يمكن تجاهله من قبل جميع الشركات. مثل الحالات الشهيرة التي تعرضت فيها حسابات مطورين معروفين على NPM للاختراق، مما أدى إلى إدخال برنامج خبيث في حزم JavaScript، مما تسبب في تعرض معظم DApps والمحافظ للخطر؛ أو الكشف عن قيام القراصنة الصينيين بشن أول حملة تجسس إلكتروني كبيرة على شبكة AI عبر Claude Code، تعتبر جميعها دروسًا يجب أخذها بعين الاعتبار.

مقالات ذات صلة

خداع مكالمات بالديب فيك يكشف مطور كاردانو عن ثغرة جديدة

المدعون العامون الفرنسيون يوجهون اتهامات إلى 88 في عصابة هجمات “اختراق” بالعملات المشفرة

عندما تكون DeFi بطيئة جدًا بالنسبة للشباب، وخطيرة جدًا على الأموال القديمة: هل نتحمّل مخاطر ديون قمامة مقابل عوائد سندات حكومية؟

Robinhood Warns of Phishing Emails Sent to Some Customers