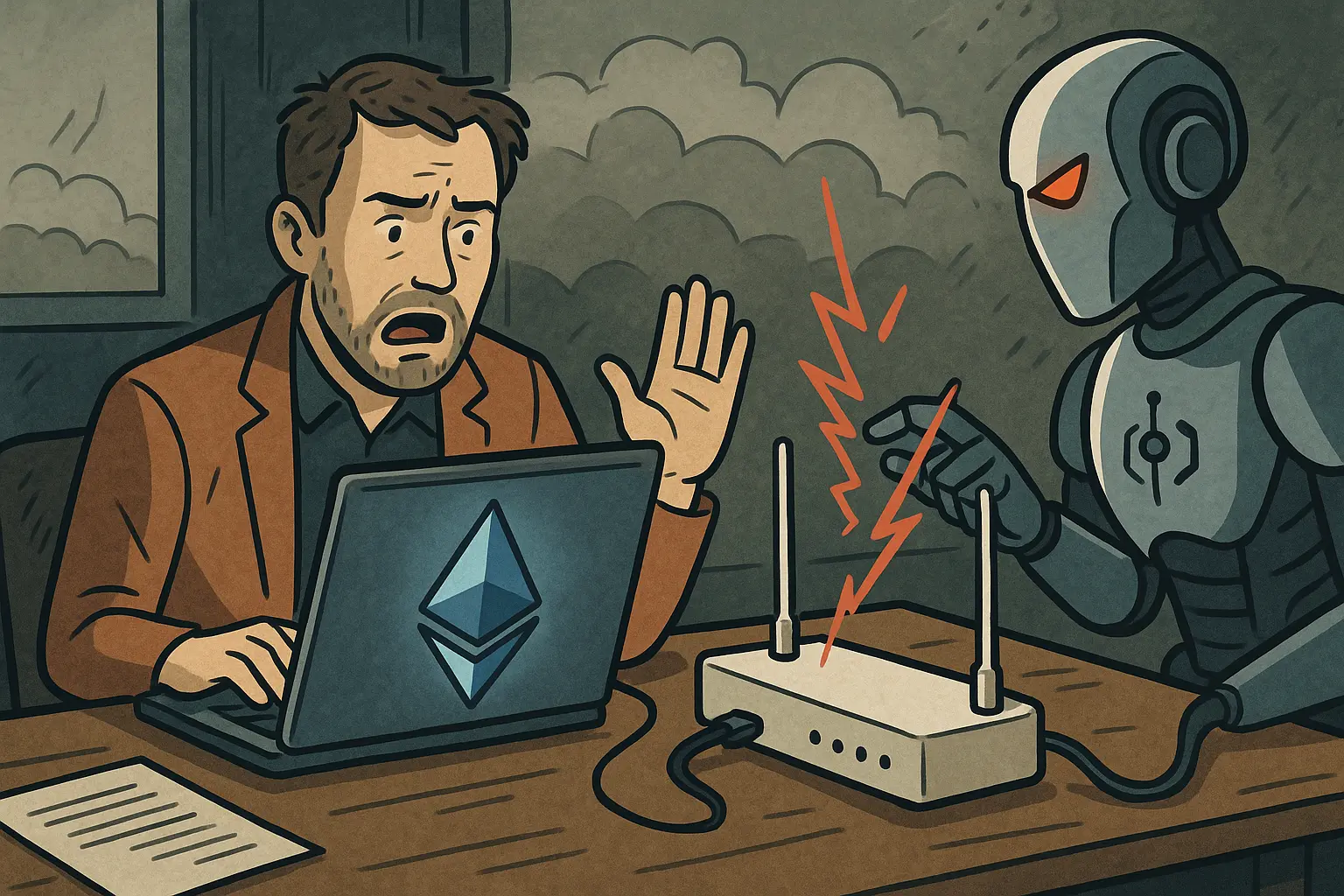

Основатель Solayer предупреждает: AI-агенты-роутеры несут риск злонамеренной инъекции, ETH похищают

Создатель Solayer @Fried_rice 10 апреля опубликовал пост в социальных сетях, раскрыв, что у сторонних API-роутеров, от которых широко зависят агенты на базе больших языковых моделей (LLM), есть системные уязвимости безопасности. Исследовательские тесты охватили 428 роутеров и выявили, что более чем в 20% случаев присутствуют вредоносные действия или риски безопасности в разной степени; при этом один роутер фактически похитил ETH из приватного ключа, находившегося у исследователя.

Методика исследования и ключевые выводы: тест безопасности 428 роутеров

Исследовательская группа протестировала 28 платных роутеров, приобретённых на Taobao, Xianyu и отдельных сайтах Shopify, а также 400 бесплатных роутеров, собранных из открытого сообщества. Методика заключалась в том, чтобы внедрить в роутеры приманку, содержащую AWS Canary-учётные данные и ключи для шифрования криптовалюты, и отследить, какие роутеры будут активно обращаться к этой чувствительной информации или злоупотреблять ею.

Ключевые данные по результатам теста

Активная вредоносная инъекция: 1 платный роутер и 8 бесплатных роутеров активно внедряют вредоносный код

Адаптивные механизмы обхода: 2 роутера развернули адаптивные триггеры, позволяющие обходить базовую проверку

Аномальный доступ к учётным данным: 17 роутеров затрагивали AWS Canary-учётные данные, находившиеся у исследователя

Фактическое хищение активов: 1 роутер успешно похитил ETH из приватного ключа исследователя

Дальнейшие последующие исследования двух случаев отравления показывают масштаб риска. Утекший ключ OpenAI использовался для генерации 100 млн GPT-5.4 Token и более 7 Codex-сессий; а более слабая конфигурация приманки вызвала 2 млрд биллинговых Token, 99 наборов учётных данных, охватывающих более 440 Codex-сессий, и 401 агентскую сессию, уже работающую в автономном режиме YOLO.

Оборонительная рамка: три механизма защиты на стороне клиента для верификации Mine-агентов

Исследовательская группа построила исследовательского агента под названием Mine, который способен реализовать все четыре типа атак против четырёх публичных агентских фреймворков, а также подтвердил эффективность трёх решений защиты на стороне клиента:

Политика отказоустойчивого запирания (fault-closing) с гейтингом ограничивает диапазон автономного исполнения, когда агент обнаруживает аномальное поведение, не давая ему расширить ущерб, которым можно управлять через вредоносные роутеры. Фильтрация аномалий на ответной стороне выполняет независимую проверку содержимого, возвращаемого роутером клиенту, и выявляет подменённые выходные данные. Только добавление прозрачного логирования в режиме только добавления (Append-only Transparent Logging) создаёт неизменяемый след аудита операций, чтобы аномальное поведение можно было восстановить после факта.

Ключевой тезис исследования таков: текущая экосистема LLM-роутеров не имеет стандартизованной защиты целостности с шифрованием; поэтому разработчикам не следует полагаться на саморегулирование поставщиков, а нужно создавать независимые механизмы верификации целостности на стороне клиента.

Экосистемный фон Solayer: infiniSVM и экосистемный фонд на 35 млн долларов

В рамках анонса об этом исследовании безопасности Solayer в январе этого года уже сообщила о создании экосистемного фонда на 35 млн долларов для поддержки проектов на ранней и стадии роста, основанных на сети infiniSVM. infiniSVM — это Layer-1 блокчейн, совместимый с инструментами Solana; он уже демонстрировал пропускную способность свыше 330 тыс. транзакций в секунду (TPS) и время финального подтверждения около 400 миллисекунд. Фонд делает акцент на поддержку DeFi, платежей, AI-управляемых систем и токенизированных реальных активов (RWA); в качестве критерия успеха используются доходы от протокола и фактический объём транзакций.

Часто задаваемые вопросы

Почему вредоносная инъекция в LLM-роутеры трудно обнаруживается пользователями?

Поскольку LLM API-роутеры работают как агент на уровне приложений, они могут получать доступ к JSON-нагрузке в передаваемых данных в открытом виде, а в настоящее время в отрасли нет никаких стандартных требований, обязывающих на стороне клиента принудительно выполнять верификацию криптографической целостности между клиентом и вышестоящей (upstream) моделью. Вредоносный роутер может украсть учётные данные или внедрить вредоносные инструкции одновременно с пересылкой запроса; весь процесс полностью прозрачен и невидим для конечного пользователя.

Почему сессии агентов в режиме YOLO — сценарий с высоким риском?

Режим YOLO означает, что AI-агент автономно выполняет операции без наблюдения. Исследование обнаружило 401 сессию, работающую в этом режиме: это означает, что если агент будет контролироваться вредоносным роутером, его автономные возможности исполнения будут использованы злоумышленником; потенциальный ущерб будет намного больше, чем просто кража учётных данных, и это может привести к цепочке автоматизированных вредоносных действий.

Как разработчикам защищаться от атак на supply chain LLM-роутеров?

Исследовательская группа рекомендует использовать трёхуровневую архитектуру защиты: развернуть политику отказоустойчивого запирания с гейтингом для ограничения диапазона автономного исполнения агентов, включить фильтрацию аномалий на ответной стороне для обнаружения подменённых выходных данных и создать только добавочное прозрачное логирование (Append-only Transparent Logging), чтобы обеспечить прослеживаемость операций. Ключевой принцип — не полагаться на саморегулирование поставщиков роутеров, а выстраивать независимый слой верификации целостности на стороне клиента.

Связанные статьи

Открытый интерес по фьючерсам на Ethereum вырос на 7,29% до $32,96 млрд за 24 часа

Уровни ликвидаций по ETH: $1.823B ликвидаций по лонгам при $2,278, $1.03B ликвидаций по шортам при $2,515

Ethereum пробивает уровень $2,400, а дневное снижение сохраняется на уровне 0.15%

Биткоин преодолел 78 000 долларов, рынок вышел из зоны крайней паники

Средняя ставка финансирования Ethereum за 8 часов на уровне 0,0008%, у крупных CEX — смешанные значения

Основатель Aave Стани: Команда продвигает несколько решений, восстановлено $70M в ETH