العقود الآجلة

وصول إلى مئات العقود الدائمة

TradFi

الذهب

منصّة واحدة للأصول التقليدية العالمية

الخیارات المتاحة

Hot

تداول خيارات الفانيلا على الطريقة الأوروبية

الحساب الموحد

زيادة كفاءة رأس المال إلى أقصى حد

التداول التجريبي

مقدمة حول تداول العقود الآجلة

استعد لتداول العقود الآجلة

أحداث مستقبلية

"انضم إلى الفعاليات لكسب المكافآت "

التداول التجريبي

استخدم الأموال الافتراضية لتجربة التداول بدون مخاطر

إطلاق

CandyDrop

اجمع الحلوى لتحصل على توزيعات مجانية.

منصة الإطلاق

-التخزين السريع، واربح رموزًا مميزة جديدة محتملة!

HODLer Airdrop

احتفظ بـ GT واحصل على توزيعات مجانية ضخمة مجانًا

Pre-IPOs

افتح الوصول الكامل إلى الاكتتابات العامة للأسهم العالمية

نقاط Alpha

تداول الأصول على السلسلة واكسب التوزيعات المجانية

نقاط العقود الآجلة

اكسب نقاط العقود الآجلة وطالب بمكافآت التوزيع المجاني

منصة الاستضافة السحابية Vercel تتعرض للاختراق! قد تتعرض واجهة "الواجهة الأمامية لـ DEX" و"واجهة محفظة التشفير" للتعديل وسرقة الأموال

المؤلف: ه Bicكي، المدينة المشفرة

تم اختراق منصة الاستضافة السحابية فيرسيلي، وتستخدم مشاريع التشفير أيضًا تم إثبات أن بعض الأنظمة الداخلية لمنصة فيرسيلي، التي توفر استضافة سحابية وبنية تحتية للنشر، تعرضت للوصول غير المصرح به، مما أدى إلى تأثير على عدد قليل من العملاء. تقدم فيرسيلي خدمات مثل الوظائف بدون خادم، والحوسبة الطرفية، وأنابيب التكامل المستمر والنشر المستمر، وهي معروفة باستخدام إطار العمل React الشائع Next.js، كما تعتمد العديد من مشاريع البلوكشين والعملات المشفرة على فيرسيلي لنشر الواجهات الأمامية. قال Guillermo Rauch، المدير التنفيذي لشركة فيرسيلي، في منشور على منصة X، موضحًا أن سبب الهجوم هو مشكلة في أداة الذكاء الاصطناعي من طرف ثالث، Context.ai، حيث تم اختراق حساب Google Workspace الخاص بأحد موظفي فيرسيلي خلال حادث تسرب بيانات على تلك المنصة، ثم استغل المهاجمون صلاحيات ذلك الحساب للدخول إلى بيئة فيرسيلي الداخلية. تتم تشفير جميع متغيرات بيئة العملاء في فيرسيلي بشكل كامل عند الحالة الثابتة، كما توفر وظيفة لتعيين المتغيرات غير الحساسة. وقد تمكن المهاجمون من خلال التعداد من الحصول على المتغيرات غير الحساسة غير المشفرة.

مصدر الصورة: الموقع الرسمي لفيرسيلي | فيرسيلي هو منصة استضافة سحابية وبنية تحتية للنشر، وتعتمد العديد من مشاريع البلوكشين والعملات المشفرة على فيرسيلي لنشر الواجهات الأمامية.

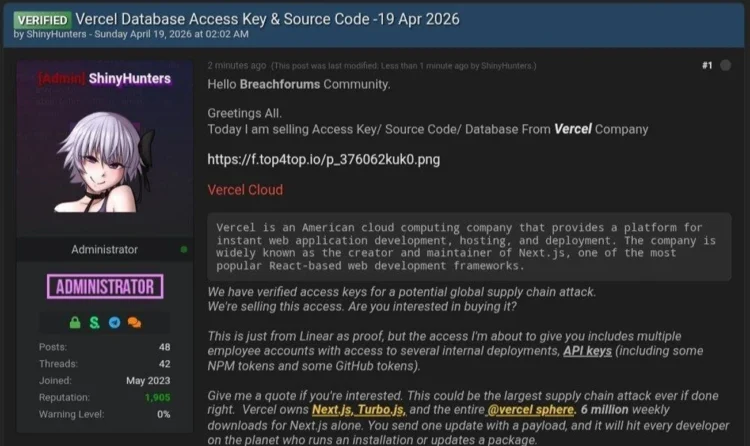

مهاجم يطلب فدية بقيمة 2 مليون دولار مقابل البيانات المسروقة ذكرت وسائل الإعلام الأمنية “Bleepingcomputer” أن عضوًا يُدعى من قبل مجموعة القراصنة ShinyHunters، نشر على منتدى الاختراق BreachForums، زاعمًا أنه حصل على بيانات داخلية من فيرسيلي، وطلب فدية قدرها 2 مليون دولار من الفريق الرسمي. البيانات المسروقة التي عرضها المهاجم تشمل مفاتيح الوصول، والكود المصدري، وسجلات قواعد البيانات، ومفاتيح API الخاصة بنشر داخلي على NPM وGitHub، وتشمل أيضًا 580 اسمًا، وبريدًا إلكترونيًا، وحالة حساب، وطوابع زمنية للنشاط لموظفي فيرسيلي.

مصدر الصورة: منتدى Breach | المهاجم يطلب 2 مليون دولار لبيع البيانات المسروقة

ومع ذلك، نفى أعضاء من منظمة ShinyHunters، المرتبطة بشكل رئيسي، مشاركتهم في هجوم فيرسيلي هذا، لكن المنظمة سبق أن هاجمت مطور سلسلة ألعاب GTA، Rockstar (R Star).

نصحت فيرسيلي العملاء بمراجعة شاملة بالنسبة لهذا الهجوم، استأجرت فيرسيلي خبراء أمن خارجيين وأبلغت السلطات المختصة، وأطلقت تحديثات لتعزيز إدارة الأمن السيبراني. توصي فيرسيلي بشدة المدراء بمراجعة سجلات الأنشطة للتحقق من وجود سلوك مشبوه، وتحث مديري Google Workspace على فحص ما إذا كانت تطبيقات OAuth المخترقة مثبتة. كما تنصح الشركة العملاء بمراجعة شاملة واستبدال متغيرات البيئة، وتفعيل وظيفة المتغيرات الحساسة لضمان حماية البيانات بالتشفير الثابت.

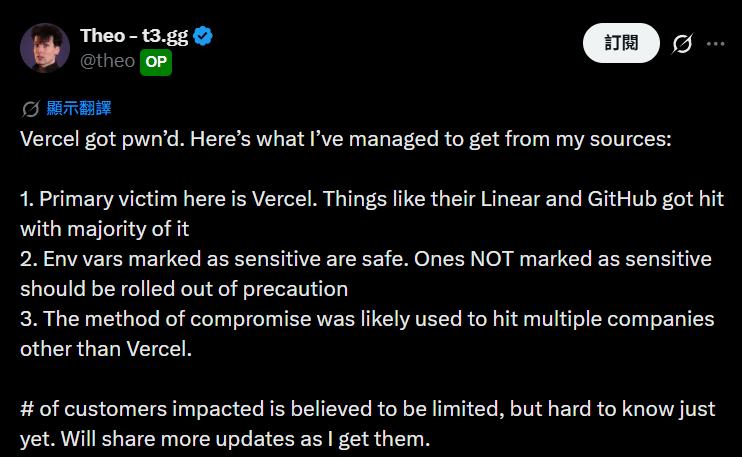

تأثير هجوم فيرسيلي على مشاريع التشفير هذه الحادثة تشكل خطرًا كبيرًا على صناعة العملات المشفرة. وفقًا لـ “The Block”، غالبًا ما يتم نشر واجهات محافظ، ومنصات التداول اللامركزية (DEX)، ولوحات تحكم التطبيقات اللامركزية (dApp) على فيرسيلي. إذا كانت مشاريع البلوكشين تخزن نقاط RPC الخاصة، ومفاتيح API من طرف ثالث، أو معلومات سرية مرتبطة بالمحافظ في متغيرات بيئة غير حساسة، فمن المحتمل أن تكون هذه المعلومات قد تسربت الآن. كما نشر شخصية معروفة في مجتمع المطورين، Theo Browne، تغريدة قال فيها إن المصادر تشير إلى أن تأثيرات هجوم فيرسيلي كانت الأكثر حدة على نظامي Linear وGitHub المدمجين داخليًا.

مصدر الصورة: X/Theo Browne

سجلت مشاكل أمنية في الواجهات الأمامية لمشاريع التشفير سابقًا، بما في ذلك مشاريع مثل CoW Swap، Aerodrome، وVelodrome، التي تعرضت لسيطرة على النطاقات، وغالبًا ما يتم ذلك من خلال إعادة توجيه الزوار إلى مواقع تصيد لسرقة الأصول. وأشار تقرير “The Block” إلى أن هذا الهجوم وقع على مستوى الاستضافة والنشر، وفتح سطح هجوم جديد، متجاوزًا مراقبة نظام النطاقات بالكامل. في أسوأ الحالات، يمكن للمهاجمين تعديل المحتوى الفعلي للواجهة الأمامية للمشروع بشكل مباشر.