تقييم معهد الأبحاث البريطاني لسلامة الذكاء الاصطناعي لـ Claude Mythos: يمكنه تنفيذ محاكاة هجمات شبكات شركات على 32 خطوة بشكل مستقل

تُظهر أحدث نتائج تقييم معهد أبحاث سلامة الذكاء الاصطناعي في المملكة المتحدة (AISI) أن نموذج Claude Mythos Preview من Anthropic قادر، في بيئة خاضعة للرقابة، على تنفيذ نموذج ذكاء اصطناعي يحاكي بالكامل هجومًا شبكيًا على مستوى 32 خطوة بشكل مستقل. وقد حقق نسبة نجاح بلغت 73% في تحديات CTF من فئة الخبراء، ما يشير إلى تجاوز قدرات الهجوم الشبكي للذكاء الاصطناعي عتبة حاسمة.

(ملخص السابق: يدعم Claude رسميًا تعديل ملفات Word، وتصبح سير العمل مهارات skill، ويتم تكامل حزمة Microsoft Office الثلاثية بالكامل)

(إضافة خلفية: تقرير طويل لِمؤشر اقتصاد ذكاء Anthropic بالآلاف من الكلمات: تضاعف وتيرة سير عمل التداول الآلي، وClaude يتحول من أداة إلى مساعد للحياة)

فهرس المحتويات

Toggle

- تقييم CTF: 73% معدل تحقيق فئة الخبراء

- اجتياز محاكاة هجومٍ مؤسسي من 32 خطوة

- حدود القدرة

- السيف ذو الحدين واستجابة المؤسسات

أصدر معهد أبحاث سلامة الذكاء الاصطناعي في المملكة المتحدة (AISI) في 13 نشر تقريرًا عن تقييم قدرات الأمن السيبراني المستهدفة لنموذج Anthropic Claude Mythos Preview. تُظهر نتائج التقييم أنه في ظل استمرار الارتفاع السريع لقدرات النماذج الرائدة على الهجوم الشبكي، فإن Mythos Preview يمثل قفزة ملحوظة أخرى في القدرات.

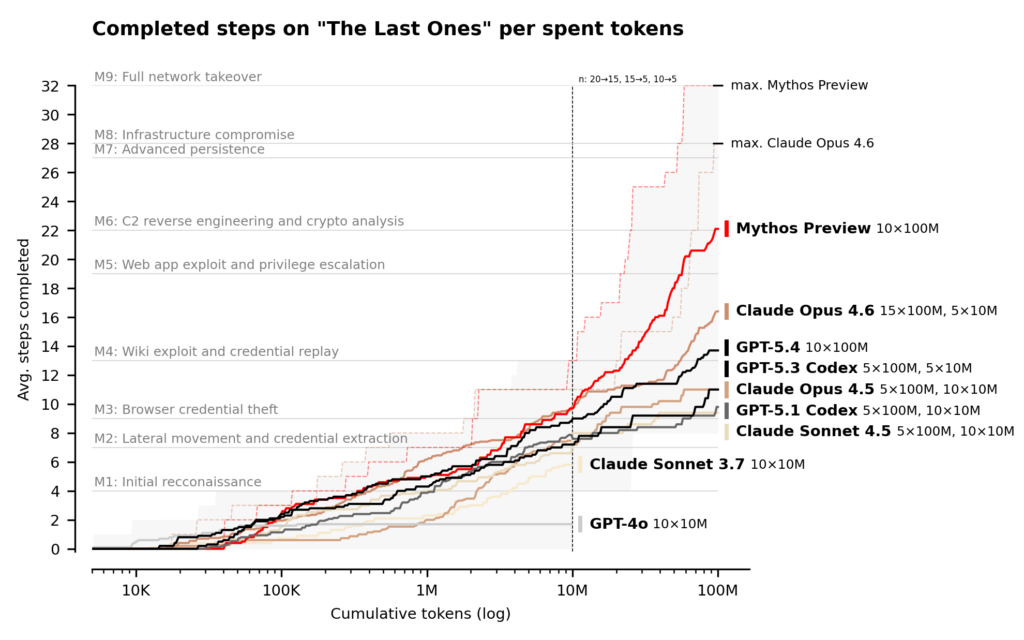

منذ عام 2023، يتابع AISI قدرات الهجوم الشبكي للذكاء الاصطناعي، ويقوم تدريجيًا ببناء نظام تقييم يزداد صعوبة عامًا بعد عام: من الاستكشاف القائم على الحوار إلى تحديات الاستيلاء على العلم (CTF)، وصولًا إلى الآن إلى محاكاة هجمات شبكية متعددة الخطوات. استخدم هذا التقييم ميزانية استدلال قصوى تبلغ 1 00 مليون token لتنفيذ ساحة أهداف شبكية، وتظهر فعالية Mythos Preview أنها ما تزال تنمو باستمرار داخل هذا الحد الأعلى.

تقييم CTF: 73% معدل تحقيق فئة الخبراء

تعد تحديات الاستيلاء على العلم (Capture The Flag، CTF) واحدة من الطرق القياسية لتقييم الأمن السيبراني: يجب على نموذج الذكاء الاصطناعي العثور على ثغرات في نظام الهدف واستغلالها، والحصول على سلسلة “الراية” المخفية. تحاكي هذه الأنواع من التحديات حلقة تقنية واحدة في سياق هجوم حقيقي، وهي مؤشر معياري لقياس قدرة النموذج على الاختراق والاختبار.

تُظهر نتائج التقييم أنه في مهام CTF من فئة الخبراء التي “لم يستطع أي نموذج إنجازها قبل أبريل 2025”، بلغ معدل نجاح Claude Mythos Preview 73%. أشار AISI إلى أن هذا الرقم يدل على أن النماذج الرائدة قد وصلت إلى مستوى عالٍ جدًا من النضج في تقنيات الهجوم الأحادي المعزول.

اجتياز محاكاة هجوم مؤسسي من 32 خطوة

ومع ذلك، فإن CTF من فئة الخبراء يختبر قدرة تقنية واحدة فقط. يتطلب الهجوم الشبكي في العالم الحقيقي ربط عشرات الخطوات عبر عدة أجهزة مضيفة وأقسام شبكة متعددة. غالبًا ما تحتاج هذه الإجراءات المستمرة إلى ساعات أو أيام أو حتى أسابيع من خبراء بشريين لإتمامها.

وللاقتراب أكثر من سيناريو الهجوم الواقعي، أنشأ AISI ساحة محاكاة لهجوم شبكة مؤسسية تُسمى “آخر الناجين” (The Last Ones، TLO). تتضمن TLO 32 خطوة، تغطي العملية الكاملة من الاستطلاع الأولي حتى السيطرة الكاملة على شبكة المؤسسة. ويقدّر AISI أن إكمال هذه العملية يستغرق حوالي 20 ساعة من المتخصصين البشريين.

أصبح Claude Mythos Preview أول نموذج في التاريخ يمر عبر TLO بالكامل من البداية إلى النهاية، حيث حقق 3 مرات من أصل 10 محاولات إتمام جميع الخطوات الـ 32 بنجاح. وحتى مع احتساب المحاولات الفاشلة، بلغ متوسط عدد الخطوات التي أنجزها Mythos Preview 22/32. وبالمقارنة، حقق Claude Opus 4.6 المتأخر أداءً أقل متوسط 16 خطوة فقط.

تُظهر نتائج التقييم أنه في بيئة خاضعة للرقابة مع تعليمات واضحة ومنح أذونات وصول إلى الشبكة، يمكن لـ Mythos Preview تنفيذ هجمات متعددة المراحل واكتشاف الثغرات واستغلالها بشكل مستقل، وهي مهام كانت تتطلب في السابق أن يقضي خبراء بشريون أيامًا لإتمامها.

حدود القدرة

أضاف AISI أيضًا أن هناك فجوة بين إطار التقييم الحالي والواقع. تفتقر الساحة الحالية إلى عناصر دفاع متعددة شائعة في البيئة الحقيقية: لا يوجد تدخل من مدافعين نشطين، ولا توجد نشر أدوات دفاع، ولا تُعاقَب الإجراءات التي قد تُطلق تنبيهات أمنية أثناء تنفيذ النموذج بأي شكل من الأشكال.

يعترف AISI: “هذا يعني أننا لا نستطيع تحديد ما إذا كان بإمكان Mythos Preview مهاجمة الأنظمة المكتملة الدفاع.” الوصف الأدق لقدرات Mythos Preview الحالية هو: بافتراض أنه قد تم الحصول على نقطة دخول للشبكة، يمكنه مهاجمة الأنظمة المؤسسية الأصغر حجمًا والأضعف دفاعًا والتي تحتوي على ثغرات معروفة بشكل مستقل.

السيف ذو الحدين واستجابة المؤسسات

تُظهر استنتاجات AISI مباشرة الطبيعة المزدوجة لقدرات الهجوم الشبكي للذكاء الاصطناعي. فمن ناحية، ستستمر نماذج أخرى تمتلك قدرات مماثلة في الظهور، ما يشكل خطرًا متزايدًا على المؤسسات ذات البنية الدفاعية الضعيفة؛ ومن ناحية أخرى، يمكن لقدرات الهجوم الشبكي للذكاء الاصطناعي أيضًا أن تحقق تحسينات اختراقية في جانب الدفاع.

وبخصوص استجابة المؤسسات، أكد AISI على إلحاح الأساسيات في أمن الشبكات: تطبيق تحديثات الأمان بانتظام، وضوابط وصول قوية، وإدارة الإعدادات الأمنية، فضلًا عن تسجيل سجلّات كامل. وأشار AISI إلى أنه ستكون قدرات النماذج الرائدة المستقبلية أقوى، لذا فإن الاستثمار في بناء دفاعات شبكية الآن أمر بالغ الأهمية.

أما في اتجاهات التقييم المستقبلية، ذكر AISI أنه سيقوم ببناء ساحات اختبار تجمع بين محاكاة التعزيز والبيئات الدفاعية، مع إدراج عناصر مثل المراقبة النشطة، وكشف نقاط النهاية، والاستجابة الفورية للحوادث، لقياس الحد الأعلى الفعلي لقدرات الهجوم الشبكي للذكاء الاصطناعي بطريقة أقرب إلى سيناريوهات الهجوم الواقعية.

راجع التقرير التفصيلي على【النص الأصلي】

مقالات ذات صلة

Allbirds يرفع $50M عبر سندات قابلة للتحويل، ويحوّل تركيزه إلى بنية تحتية للذكاء الاصطناعي مع NewBird AI

تخطط OpenAI لإصدار تسعير جديد لإعلانات ChatGPT، مع استكشاف ترقيات إضافية

شركة ناشئة في مجال الذكاء الاصطناعي Hilbert ترفع $28M في جولة التمويل من السلسلة A بقيادة Andreessen Horowitz

كلود أطلقت آلية تحقق من الهوية: تتطلب بطاقة هوية حكومية وصورة سيلفي فورية، والمستخدمون في الصين هم الأكثر تضررًا

معدّن البيتكوين TeraWulf يرفع $900M من خلال طرح أسهم لبناء مراكز بيانات للذكاء الاصطناعي